„jak hacknout Facebook?“je jednou z nejvyhledávanějších otázek na internetu. Mnozí z nás špatně chtějí proniknout do něčího účtu Facebook, ale samozřejmě to není snadná práce, alespoň pro nováčka.

existuje spousta webových stránek na internetu, kde můžete najít různé nástroje a metody na hacking Facebook, ale většina z nich jsou falešné a zbytek z nich potřebují technické znalosti. Dejte si pozor na hackerské nástroje, většina nástrojů skutečně hackuje váš účet Facebook místo cílového uživatele.

pokud je někdo schopen hacknout účet Facebook, znamená to, že má zranitelnost zabezpečení převzetí účtu ovlivňující FB. Mohou ho nelegálně prodat na černém trhu za miliony dolarů. Mohou získat okamžitou slávu a tisíce dolarů v odměně, pokud nahlásí zranitelnost legitimně prostřednictvím programu bug bounty.

co získají sdílením metody online, to také zdarma? Co dostanou za vytvoření bezplatného nástroje / softwaru založeného na něm? Absolutně nic.

takže bezplatné hackerské nástroje, které vidíte na internetu, jsou falešné. Neztrácejte drahocenný čas hledáním takových hackerských nástrojů.

pokud všechny metody hackování FB potřebují technické znalosti, jak to, že velké množství lidí dostane svůj účet hacknutý?

existují některé metody, jako je Phishing, které lze snadno provést pomocí zdrojů dostupných na internetu. Můžete se dozvědět více o takových metodách hackování Facebook.

také, podívejte se, Proč mě Facebook odměnil $ 10,000 USD za hackování soukromých fotografií Facebook mobile app pomocí bezpečnostní chyby.

zloděj nemusí vždy používat vaše dveře ke vstupu do domu. Stejně tak nemusí hacker potřebovat vaše heslo po celou dobu k hackování vašeho účtu Facebook. Ve skutečnosti většinou není heslo nutné, aby hacker Hackl váš účet Facebook. Zní to divně? Bylo by to, pokud nejste hacker 😉

hackeři nejsou kouzelníci, aby používali triky, aby show udělali. Dělají to tvrdě. Tráví den a noc zkoumáním, aby našli bezpečnostní chybu, která ovlivňuje Facebook. Hackování účtu není obtížné, jakmile má zranitelnost.

budeme pokrývat některé Facebook hackerské techniky objevené v programu bug bounty, které by mohly nechat někoho proniknout do jakéhokoli účtu FB bez hesla. Vezměte prosím na vědomí, že všechny zde uvedené metody jsou opraveny týmem Facebook a již nefungují. Získáte však základní představu o tom, jak by hackeři mohli hacknout účet, aniž by znali skutečné heslo. Chcete-li zobrazit další podrobnosti, zkontrolujte odkaz umístěný v každé metodě.

Hack jakýkoli Facebook účet s mobilním SMS

tato chyba zabezpečení by mohla umožnit uživateli hack FB účet snadno ve zlomku sekund. Vše, co potřebujete, je aktivní mobilní číslo. Tato chyba existovala v potvrzení koncového bodu mobilního čísla, kde uživatelé ověřují své mobilní číslo.

provedení této chyby zabezpečení je velmi jednoduché. Měli bychom poslat zprávu v následujícím formátu.

FBOOK to 32665 (pro USA)

měli byste obdržet krátký kód. Poté může kouzlo udělat požadavek na server FB s ID cílového uživatele, zkráceným kódem a několika dalšími parametry.

vzorový požadavek

Post / ajax / settings / mobile / confirm_phone.php

hostitel: www.facebook.com

profile_id=<target_user_id>&code=<short_code>&other_boring_parameters

to je vše. Odeslání této žádosti na Facebook server s libovolnými uživatelskými cookies může nabourat cílový účet. Vaše mobilní číslo bude připojeno k účtu FB cílového uživatele, jakmile obdržíte odpověď ze serveru FB. Nyní můžete zahájit žádost o obnovení hesla pomocí mobilního čísla a snadno proniknout do cílového účtu.

tuto chybu zabezpečení našel Jack v roce 2013. Bezpečnostní tým FB vyřešil problém velmi rychle a odměnil ho $ 20,000 USD jako součást jejich programu odměn.

Hack jakýkoli účet Facebook pomocí Brute Force Attack

tato chyba zabezpečení hrubou silou vede k úplnému převzetí účtu FB, který Anand našel v roce 2016. Facebook mu odměnil $ 15,000 jako součást jejich programu bug bounty.

tato chyba byla nalezena na koncovém bodě reset hesla Facebook. Kdykoliv uživatel zapomene své heslo, on / ona může obnovit své heslo pomocí této volby zadáním jeho / její telefonní číslo nebo e-mailovou adresu.

uživateli bude zaslán 6místný kód, který ověří, zda žádost podá dotyčná osoba. Uživatel pak může obnovit své heslo zadáním 6místného ověřovacího kódu.

nelze vyzkoušet různé kombinace kódu více než 10 až 12 pokusů, protože server FB dočasně zablokuje účet pro obnovení hesla.

Anand zjistil, že mbasic.facebook.com a beta.přítel.com neprovedl validaci hrubou silou, což útočníkovi umožnilo vyzkoušet všechny možnosti šestimístného kódu.

vzorový požadavek

Post / recover / as / code /

Host: mbasic.facebook.com

n= <6_digit_code>& other_boring_parameters

vyzkoušení všech možností (hrubého vynucení) šestimístného parametru (n=123456) umožňuje útočníkovi nastavit nové heslo pro každého uživatele FB. Toho lze dosáhnout jakýmkoli nástrojem hrubé síly dostupným online.

Facebook tuto chybu zabezpečení opravil tím, že omezil počet pokusů, které lze provést v koncovém bodě resetovacího kódu.

hackování jakéhokoli účtu Facebook pomocí Brute Force Attack-2

Arun našel stejnou zranitelnost brute force v jiné subdoméně (lookaside.facebook.com) Facebook, který mu v roce 2016 od Facebook dostal odměnu 10 000 dolarů.

zpočátku chybu odmítli tím, že ji nemohou reprodukovat. Tato chyba zabezpečení byla přijata až po několika týdnech a oprava byla spuštěna, jakmile byl jejich bezpečnostní tým schopen problém reprodukovat.

a vzorový požadavek vypadá takto

Post / recover / as / code /

Host: lookaside.facebook.com

n=<6_digit_code>& other_boring_parameters

scénář útoku je přesně stejný, jaký jsme viděli v předchozí metodě a jediným rozdílem je název domény.

Hacking jakýkoli účet Facebook pomocí Cross Site Request padělání útok

tato metoda vyžaduje, aby oběť navštívit odkaz na webové stránky (v prohlížeči, kde by měla být oběť přihlášen do Facebook) k dokončení hackerský útok.

pro ty z vás, kteří nevědí o útocích CSRF, si o tom přečtěte zde.

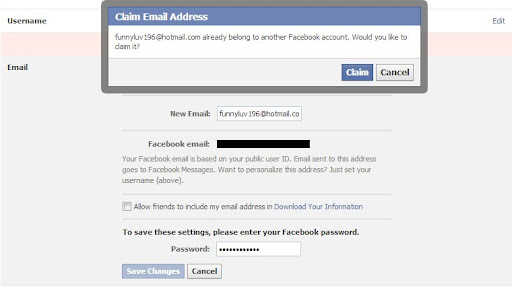

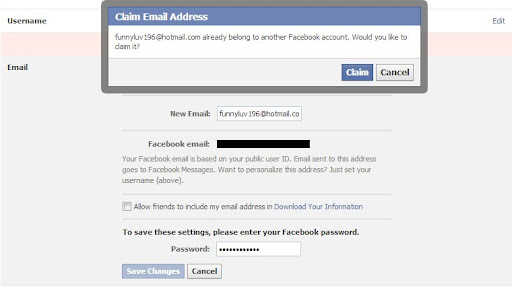

chyba existovala v nárokování koncového bodu e-mailové adresy Facebook. Když uživatel nárokuje e-mailovou adresu, nebylo provedeno ověření na straně serveru, o kterém uživatel žádá, takže umožňuje nárokování e-mailu na jakémkoli účtu FB.

než vytvoříte stránku útoku CSRF, musíte získat adresu URL reklamace e-mailu. Za tímto účelem zkuste změnit svou e-mailovou adresu na e-mailovou adresu, která je již použita pro účet FB. Poté budete požádáni, abyste si e-mail vyžádali, pokud vám patří.

vyskakovací okno s tlačítkem reklamace by vás mělo přesměrovat na adresu URL, kterou potřebujeme, jakmile klikneme na tlačítko reklamace.

URL by mělo vypadat

https://www.facebook.com/support/openid/accept_hotmail.php?appdata=%7B%22fbid%22%3A%22&code=<code>

máte adresu URL. Poslední věc, kterou musíme udělat, je vytvořit stránku, která vloží adresu URL do rámce iframe a odešle ji oběti.

e-mailová adresa bude připojena k účtu Facebook oběti, jakmile přejde na adresu URL. To je ono. Nyní můžete hacknout účet oběti Facebook pomocí možnosti reset hesla.

tuto chybu zabezpečení převzetí účtu CSRF našel Dan Melamed v roce 2013 a byl okamžitě opraven bezpečnostním týmem FB.

hackujte jakýkoli účet Facebook pomocí CSRF-2

tato hackerská technika je podobná předchozí technice, kdy oběť musí navštívit web útočníka, aby útok fungoval.

tato chyba zabezpečení byla nalezena v koncovém bodě dovozce kontaktů. Když uživatel schválí Facebook pro přístup k Microsoft Outlook je kontaktní kniha, požadavek na FB server je vyroben, že zase přidá e-mail na příslušný účet Facebook.

lze to provést pomocí možnosti Najít kontakty v účtu Facebook útočníka. Pak byste měli najít následující požadavek na FB server (použijte zachycující proxy jako burp)

https://m.facebook.com/contact-importer/login?auth_token=

stejný požadavek GET lze použít k perfrom útoku CSRF. Jediné, co musíte udělat, je vložit adresu URL do iframe na stránce útoku a sdílet odkaz s obětí.

účet oběti může být napaden, jakmile oběť navštíví stránku útoku.

tuto chybu našel Josip v roce 2013 a opravil ji bezpečnostní tým FB.

6. Hacking jakékoli akce na účtu Facebook – CSRF Bypass

tato chyba zabezpečení CSRF umožňuje útočníkovi převzít účet úplně a také má schopnost provádět jakékoli akce, jako je stránka líbí, zveřejnění fotografie atd. na účtu oběti Facebook anonymně bez hackování do účtu.

tato chyba existovala v koncovém bodě Správce reklam. Vzorový účet převzít požadavek CSRF vypadat takto

POST / ads / manage / home/?show_dialog_uri=/settings/email/add/submit/?new_email=<attacker_email>

vše, co útočník musí udělat, je vytvořit stránku CSRF s formulářem pro automatické odeslání požadavku na příspěvek v iframe, když oběť přistane na stránce. E-mail útočníka bude anonymně přidán na účet oběti.

pak se útočník může nabourat do účtu oběti Facebook resetováním hesla.

toto bylo nalezeno Pouya Darabai v 2015 a dostal odměnu $ 15,000 prostřednictvím programu Facebook bug bounty.

7. Hack jakoukoli stránku Facebook, aniž by admin

Tato stránka Facebook hacking metoda byla nalezena Arun v 2016 a má odměnu $ 16,000 USD za to.

koncový bod Business manager používaný k přiřazení partnera byl v tomto případě zranitelný. Změna parametru ID partnerského obchodního aktiva na ID stránky umožnila společnosti Arun proniknout na jakoukoli stránku.

vzorový požadavek

příspěvek / business_share / asset_to_agency /

hostitel: business.facebook.com

parent_business_id=<business_id>&agency_id=<business_id>&asset_id=<target_page_id>

parametr Business ID by měl být přiřazen k business ID útočníka a parametr asset ID by měl být nahrazen cílovým ID stránky Facebook.

to je ono. Nyní by cílová stránka měla být ve vlastnictví podniku. Útočník může odstranit stávající administrátory stránek a zcela převzít stránku Facebook.

8. Hackování soukromých fotografií uživatele Facebook

tato chyba zabezpečení soukromých fotografií byla nalezena mnou v 2015 a získala odměnu 10,000 XNUMX $jako součást jejich programu bounty.

co mám na mysli soukromými fotografiemi na prvním místě? Fotografie, které máte v mobilu a nezveřejněné na Facebook, to jsou ty, které mám na mysli, když říkám soukromé fotografie.

mobilní aplikace má výchozí funkci nazvanou synchronizace mobilních fotografií. Je zajímavé, že tato funkce byla ve výchozím nastavení zapnuta v některých mobilních telefonech.

Tato funkce nahraje vaše mobilní fotografie na FB server, ale udržuje ji soukromou, dokud ji ručně nezveřejníte na Facebook.

zranitelnost v koncovém bodě zpracovávajícím tyto soukromé fotografie umožňuje jakékoli aplikaci třetí strany prohlížet / přistupovat k soukromým fotografiím uživatele. Aby tento útok fungoval, musí mít aplikace třetí strany přístup k veřejným fotografiím uživatele, teprve poté má přístup k soukromým fotografiím.

vzorový požadavek na Graph API pro přístup k soukromým fotografiím oběti vypadá takto

GET / me / vaultimages

Host: graph.přítel.com

access_token=<victim_access_token>

to je vše. Odpověď z koncového bodu API by měla mít adresy URL na soukromé fotografie oběti.

Facebook opravil problém povolením seznamu aplikací, které mají přístup k koncovému bodu vaultimages.

9. Hacking fotografie každého uživatele Facebook

Arul Kumar našel způsob, jak odstranit jakoukoli fotografii na Facebook v 2013 a odměnili ho $ 12,500 za jeho úsilí.

Facebook má funkci Nahlásit fotografii vlastníkovi, pokud někdo chce fotografii odstranit. Majitel fotografie obdrží oznámení a odkaz na smazání fotografie, jakmile ji někdo nahlásí.

Arul zjistil, že funkce pro hlášení fotografií na panelu podpory neověřuje ID vlastníka správně, a tak mu umožnila nahradit parametr ID vlastníka vlastním ID účtu Facebook, aby získal odkaz na odstranění fotografie přímo.

pak může útočník fotografii smazat pomocí získaného odkazu z exploitu. Nejhorší na tomto útoku je, že oběť nebude vědět, že fotka byla smazána. Tato chyba zabezpečení je nyní zcela opravena.

10. Hack foto / video alba každého uživatele Facebook

tato chyba zabezpečení byla nalezena mnou v 2015, který mi umožnil sundat všechna alba na Facebook. Alba s tisíci fotografií a videí lze okamžitě odstranit bez interakce jeho majitele.

Graph API je primární způsob komunikace mezi serverem a nativními aplikacemi třetích stran. Albums node of Graph API endpoint byl zranitelný vůči nezabezpečenému odkazu na objekt, a tak mi umožnil vydat ID alba jakéhokoli uživatele pro zpracování odstranění.

vzorový požadavek na smazání jakéhokoli fotoalba Facebook

příspěvek / <album_id>

hostitel: www.facebook.com

access_token=<top_level_facebook_access_token>& method=delete

to by mohlo odstranit album zadané v parametru ID. Útočník by měl mít oprávnění k prohlížení alba k dokončení útoku. Facebook opravil tento problém tím, že opravil koncový bod tak, aby umožňoval pouze uživatelům s oprávněními, a odměnil mě $ 12,500 USD za nahlášení chyby zabezpečení.

11. Hack jakékoliv Facebook videa

Pranav našel chybu zabezpečení, která mu umožnila odstranit všechna videa Facebook bez povolení concent.

Facebook má možnost Přidat video do komentářů k jakémukoli příspěvku. Pranav zjistil, že připojení existujících videí k komentáři je možné a odstranění Komentáře by nám umožnilo snadno smazat zdrojové video.

takže útočník by se měl pokusit upravit existující komentář k příspěvku s něčí Facebook video ID prostřednictvím následujícího požadavku graph API.