mikä on tietoturvatarkastus?

tietoturvatarkastus on yrityksen tietojärjestelmän turvallisuuden systemaattinen arviointi mittaamalla, kuinka hyvin se täyttää vakiintuneet kriteerit. Perusteellisessa auditoinnissa arvioidaan tyypillisesti järjestelmän fyysisen kokoonpanon ja ympäristön, ohjelmistojen, tiedon käsittelyprosessien ja käyttäjäkäytäntöjen turvallisuutta.

Turvallisuusauditointeja käytetään usein määritettäessä sellaisten säännösten noudattamista kuin Health Insurance Portability and Accountability Act, Sarbanes-Oxley Act ja California Security Breach Information Act, joissa määritellään, miten organisaatioiden on käsiteltävä tietoja.

nämä auditoinnit ovat yksi kolmesta tietoturvadiagnostiikan päätyypistä haavoittuvuusarviointien ja penetraatiotestauksen ohella. Tietoturva-auditoinnit mittaavat tietojärjestelmän toimivuutta kriteeriluettelon perusteella. Haavoittuvuusarviointi on kattava tietojärjestelmän tutkimus, jossa etsitään mahdollisia tietoturvapuutteita. Penetraatiotestaus on salainen lähestymistapa, jossa tietoturva-asiantuntija testaa, kestääkö järjestelmä tietyn hyökkäyksen. Jokaisella lähestymistavalla on luontaisia vahvuuksia ja kahden tai useamman käyttäminen yhdessä voi olla tehokkain lähestymistapa.

organisaatioiden tulisi laatia tietoturvan tarkastussuunnitelma, joka on toistettavissa ja päivitettävissä. Sidosryhmät on otettava mukaan prosessiin parhaan lopputuloksen saavuttamiseksi.

miksi tehdä tietoturvatarkastus?

turvallisuustarkastuksen tekemiseen on useita syitä. Ne sisältävät nämä kuusi maalia:

- tunnista tietoturvaongelmat ja aukot sekä järjestelmän heikkoudet.

- Laadi turvallisuustilanne, johon tulevia tarkastuksia voidaan verrata.

- noudatettava organisaation sisäistä turvallisuuspolitiikkaa.

- täyttävät ulkoisten viranomaisvaatimusten vaatimukset.

- selvitä, onko turvallisuuskoulutus riittävä.

- tunnista tarpeettomat resurssit.

tietoturva-auditoinnit auttavat suojaamaan kriittisiä tietoja, tunnistamaan tietoturvan porsaanreiät, luomaan uusia turvakäytäntöjä ja seuraamaan turvallisuusstrategioiden tehokkuutta. Säännölliset tarkastukset voivat auttaa varmistamaan, että työntekijät pitävät kiinni turvallisuuskäytännöistä ja voivat löytää uusia haavoittuvuuksia.

milloin tarvitaan turvallisuustarkastus?

se, kuinka usein organisaatio tekee tietoturvatarkastuksia, riippuu toimialasta, sen liiketoiminta-ja yritysrakenteen vaatimuksista sekä tarkastettavien järjestelmien ja sovellusten määrästä. Organisaatiot, jotka käsittelevät paljon arkaluonteisia tietoja, kuten rahoituspalvelut ja heathcare-palveluntarjoajat, tekevät todennäköisesti tarkastuksia useammin. Ne, jotka käyttävät vain yhtä tai kahta sovellusta, löytävät helpommin tietoturvatarkastusten tekemisen ja saattavat tehdä niitä useammin. Ulkoiset tekijät, kuten viranomaisvaatimukset, vaikuttavat myös tarkastustiheyteen.

monet yritykset tekevät tietoturvatarkastuksen vähintään kerran tai kaksi vuodessa. Mutta ne voidaan tehdä myös kuukausittain tai neljännesvuosittain. Eri osastoilla voi olla erilaiset auditointiaikataulut riippuen käyttämistään järjestelmistä, sovelluksista ja tiedoista. Rutiinitarkastukset – tehtiinpä ne sitten vuosittain tai kuukausittain-voivat auttaa tunnistamaan järjestelmän poikkeamia tai malleja.

neljännesvuosittaiset tai kuukausittaiset tarkastukset voivat kuitenkin olla enemmän kuin mihin useimmilla organisaatioilla on aikaa tai resursseja. Määräävä tekijä siinä, kuinka usein organisaatio päättää tehdä turvallisuusauditointeja, riippuu käytettyjen järjestelmien monimutkaisuudesta sekä järjestelmän tietojen tyypistä ja merkityksestä. Jos Järjestelmän tiedot katsotaan olennaisiksi, järjestelmä voidaan tarkastaa useammin, mutta monimutkaisia järjestelmiä, jotka vievät aikaa tilintarkastukseen, voidaan tarkastaa harvemmin.

organisaation tulee suorittaa erityinen tietoturvatarkastus tietomurron, järjestelmän päivityksen tai tiedonsiirron jälkeen, tai kun vaatimustenmukaisuuslakeihin tulee muutoksia, kun uusi järjestelmä on otettu käyttöön tai kun liiketoiminta kasvaa yli määritellyn käyttäjämäärän. Nämä kertaluonteiset tarkastukset voivat keskittyä tiettyyn alueeseen, jossa tapahtuma on saattanut avata tietoturvahaavoittuvuuksia. Esimerkiksi, jos tietomurto juuri tapahtunut, tarkastus vaikuttaa järjestelmien voi auttaa määrittämään, mikä meni pieleen.

Turvallisuusauditointien tyypit

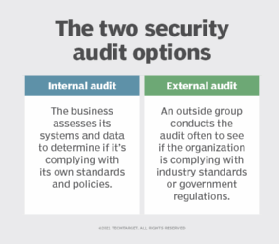

Turvallisuusauditointeja on kahdessa muodossa, sisäisissä ja ulkoisissa auditoinneissa, joihin liittyy seuraavat menettelyt:

- sisäiset tarkastukset. Näissä tarkastuksissa yritys käyttää omia resurssejaan ja sisäisen tarkastuksen osastoaan. Sisäisiä auditointeja käytetään, kun organisaatio haluaa validoida liiketoimintajärjestelmiä toimintaperiaatteiden ja menettelytapojen noudattamiseksi.

- ulkoiset tarkastukset. Näiden auditointien avulla ulkopuolinen organisaatio saadaan tekemään auditointi. Ulkopuolisia auditointeja tehdään myös silloin, kun organisaation on vahvistettava noudattavansa alan standardeja tai hallituksen määräyksiä.

ulkopuolisilla auditoinneilla on kaksi alaluokkaa: toisen ja kolmannen osapuolen auditoinnit. Toisen osapuolen auditoinnit suorittaa auditoitavan organisaation toimittaja. Kolmannen osapuolen auditoinnit tekee riippumaton, puolueeton ryhmä, eikä mukana olevilla tilintarkastajilla ole mitään yhteyttä auditoitavaan organisaatioon.

mitä järjestelmiä tarkastus koskee?

tietoturvatarkastuksen aikana jokaisesta organisaation käyttämästä järjestelmästä voidaan tutkia haavoittuvuuksia seuraavilla alueilla:

- verkon haavoittuvuudet. Tarkastajat etsivät heikkouksia kaikista verkon osista, joita hyökkääjä voisi käyttää hyväkseen päästäkseen järjestelmiin tai tietoihin tai aiheuttaakseen vahinkoa. Kahden pisteen välillä kulkeva informaatio on erityisen haavoittuvainen. Tietoturva-auditoinnit ja säännöllinen verkkovalvonta pitävät kirjaa verkkoliikenteestä, kuten sähköposteista, pikaviesteistä, tiedostoista ja muusta viestinnästä. Verkon saatavuus ja tukiasemat sisältyvät myös tähän auditoinnin osaan.

- turvatarkastukset. Tällä auditoinnin osuudella tilintarkastaja katsoo, kuinka tehokkaita yrityksen turvatarkastukset ovat. Tähän sisältyy sen arvioiminen, miten hyvin organisaatio on toteuttanut politiikkoja ja menettelyjä, jotka se on luonut suojellakseen tietojaan ja järjestelmiään. Tilintarkastaja voi esimerkiksi tarkistaa, säilyttääkö yhtiö hallinnollisen määräysvallan mobiililaitteissaan. Tilintarkastaja testaa yhtiön kontrollit varmistaakseen, että ne ovat tehokkaita ja että yhtiö noudattaa omia käytäntöjään ja menettelyjään.

- salaus. Auditoinnin tässä osassa tarkastetaan, että organisaatiolla on käytössä valvonta tietojen salausprosessien hallitsemiseksi.

- ohjelmistot. Tässä tutkitaan ohjelmistojärjestelmiä, jotta varmistetaan, että ne toimivat oikein ja antavat tarkkaa tietoa. Ne tarkistetaan myös sen varmistamiseksi, että valvonta on käytössä, jotta luvattomat käyttäjät eivät pääse käsiksi yksityisiin tietoihin. Tutkittuja aloja ovat muun muassa tietojenkäsittely, ohjelmistokehitys ja tietokonejärjestelmät.

- arkkitehtuurin johtamisvalmiudet. Tilintarkastajat tarkastavat, että tietohallinnolla on käytössä organisaatiorakenteet ja menettelyt, joilla luodaan tehokas ja valvottu ympäristö tietojen käsittelylle.

- Tietoliikennevalvonta. Tilintarkastajat tarkastavat, että tietoliikennevalvonta toimii sekä asiakas-että palvelinpuolella sekä niitä yhdistävässä verkossa.

- Systems development audit. Tätä alaa koskevat auditoinnit varmistavat, että kaikki kehitteillä olevat järjestelmät täyttävät organisaation asettamat turvallisuustavoitteet. Tämä osa tarkastuksesta tehdään myös sen varmistamiseksi, että kehitteillä olevat järjestelmät noudattavat asetettuja standardeja.

- tietojenkäsittely. Tarkastuksilla varmistetaan, että tietojenkäsittelyn turvatoimet ovat käytössä.

organisaatiot voivat myös yhdistää erityisiä auditointityyppejä yhdeksi kokonaiskontrollitarkastukseksi.

turvallisuustarkastukseen liittyvät vaiheet

nämä viisi vaihetta ovat yleensä osa turvallisuustarkastusta:

- sovi tavoitteista. Ota kaikki sidosryhmät mukaan keskusteluihin siitä, mitä auditoinnilla olisi saavutettava.

- Määrittele tarkastuksen laajuus. Luettelo kaikista tarkastettavista omaisuuseristä, mukaan lukien atk-laitteet, sisäinen dokumentaatio ja käsitellyt tiedot.

- suorittaa tarkastuksen ja tunnistaa uhkat. Luettelo kuhunkin uhkaan liittyvistä mahdollisista uhkista voi sisältää tietojen, laitteiden tai tietueiden menetyksen Luonnonkatastrofien, haittaohjelmien tai luvattomien käyttäjien kautta.

- arvioi turvallisuus ja riskit. Arvioi kunkin tunnistetun uhan riski ja kuinka hyvin organisaatio pystyy puolustautumaan niitä vastaan.

- määritä tarvittavat kontrollit. Selvitä, mitä turvatoimia on toteutettava tai parannettava riskien minimoimiseksi.

lisätietoja muuntyyppisistä auditoinneista

best practices for backup audit preparation

Business continuity plan audit

Prep a compliance audit checklist that auditors want to see

How to conduct an IoT audit for compliance

Test vs. assessment vs. audit

auditoinnit ovat erillinen käsite muista käytännöistä, kuten testeistä ja arvioinneista. Auditointi on tapa vahvistaa, että organisaatio noudattaa sisäisesti asetettuja menettelyjä ja turvallisuuspolitiikkoja sekä niitä, jotka standardit ryhmät ja sääntelyvirastot asettavat. Organisaatiot voivat tehdä auditointeja itse tai ottaa mukaan ulkopuolisia tahoja. Turvallisuus auditoinnin parhaita käytäntöjä on saatavilla eri toimialajärjestöiltä.

testi, kuten penetraatiotesti, on menettely, jolla tarkistetaan, että tietty järjestelmä toimii niin kuin pitääkin. Testausta tekevät IT-ammattilaiset etsivät aukkoja, jotka voisivat avata haavoittuvuuksia. Esimerkiksi kynätestillä tietoturva-analyytikko murtautuu järjestelmään samalla tavalla kuin uhkaaja saattaa, selvittääkseen, mitä hyökkääjä näkee ja pääsee käsiksi.

arviointi on suunniteltu testi, kuten riski-tai haavoittuvuusarviointi. Siinä tarkastellaan, miten järjestelmän pitäisi toimia, ja sitten verrataan sitä järjestelmän nykyiseen toimintakuntoon. Esimerkiksi tietokonejärjestelmän haavoittuvuusarvioinnissa tarkistetaan järjestelmää suojaavien turvatoimien tila ja se, vastaavatko ne niin kuin pitäisi.

tietoturva-auditoinnit ovat yksi osa IT-järjestelmien ja tietojen suojaamisen kokonaisstrategiaa. Tutustu tuoreimpiin ajatuksiin kyberturvallisuuden parhaista käytännöistä ja menettelyistä.