mikä on vakoiluohjelma?

vakoiluohjelma on eräänlainen haitallinen ohjelmisto — tai haittaohjelma — joka asennetaan tietokonelaitteeseen loppukäyttäjän tietämättä. Se tunkeutuu laitteeseen, varastaa arkaluonteisia tietoja ja internetin käyttötietoja ja välittää ne mainostajille, datayrityksille tai ulkopuolisille käyttäjille.

mikä tahansa ohjelmisto voidaan luokitella vakoiluohjelmaksi, jos se ladataan ilman käyttäjän lupaa. Vakoiluohjelma on kiistanalainen, koska vaikka se asennetaan suhteellisen harmittomista syistä, se voi loukata loppukäyttäjän yksityisyyttä ja sitä voidaan käyttää väärin.

vakoiluohjelma on yksi yleisimmistä Internetin käyttäjien uhkista. Kun se on asennettu, se seuraa Internetin toimintaa, seuraa kirjautumistunnuksia ja vakoilee arkaluonteisia tietoja. Vakoiluohjelmien ensisijainen tavoite on yleensä saada luottokorttinumerot, pankkitiedot ja salasanat.

mutta vakoiluohjelmilla voidaan myös seurata henkilön sijaintia, kuten stalkerwarella. Mustasukkaisten puolisoiden, entisten kumppanien ja jopa huolestuneiden vanhempien usein salaa matkapuhelimiin asentama tällainen vakoiluohjelma voi seurata uhrin fyysistä sijaintia, siepata heidän sähköpostinsa ja tekstinsä, salakuunnella heidän puhelujaan ja nauhoittaa keskusteluja ja käyttää henkilökohtaisia tietoja, kuten valokuvia ja videoita.

vakoiluohjelmia voi olla vaikea havaita; usein ensimmäinen osoitus siitä, että tietokone on saanut vakoiluohjelman tartunnan, on prosessorin tai verkkoyhteyden nopeuden huomattava väheneminen ja — mobiililaitteiden tapauksessa — Datan käyttö ja akun kesto. Vakoiluohjelmien torjuntatyökaluja voidaan käyttää Vakoiluohjelmien estämiseen tai poistamiseen. Ne voivat joko tarjota reaaliaikaisen suojan skannaamalla verkon tietoja ja estämällä haittaohjelmia, tai ne voivat suorittaa skannauksia havaita ja poistaa vakoiluohjelmia jo järjestelmässä.

miten vakoiluohjelmat toimivat?

vakoiluohjelma voi päätyä laitteeseen loppukäyttäjän tietämättä sovelluksen asennuspaketin, tiedostoliitteen tai haitallisen verkkosivuston kautta. Vähiten vahingollisessa muodossaan vakoiluohjelma on olemassa sovelluksena, joka käynnistyy heti, kun laite on päällä ja jatkuu taustalla. Sen läsnäolo varastaa satunnaisen käyttömuistin ja prosessoritehon ja voi luoda loputtomia ponnahdusmainoksia, mikä hidastaa tehokkaasti verkkoselainta, kunnes se tulee käyttökelvottomaksi.

vakoiluohjelma voi myös nollata selaimen kotisivun avautuakseen mainokselle joka kerta tai ohjata verkkohakuja ja hallita annettuja tuloksia, jolloin hakukoneesta ei ole hyötyä. Lisäksi vakoiluohjelma voi muuttaa tietokoneen dynaamisia linkkikirjastoja, joita käytetään yhteyden muodostamiseen Internetiin, mikä johtaa yhteyshäiriöihin, joita voi olla vaikea diagnosoida.

haitallisimmillaan vakoiluohjelma jäljittää verkkoselaushistoriaa, salasanoja ja muita yksityisiä tietoja, kuten sähköpostiosoitteita, luottokorttinumeroita, henkilötunnuksia tai pankkitietoja. Kaikki nämä tiedot voidaan kerätä ja käyttää identiteettivarkauksiin tai myydä kolmansille osapuolille. Tietoja voidaan kerätä käyttämällä keyloggers ja kuvakaappauksia.

vakoiluohjelmat voivat myös salaa tehdä muutoksia laitteen palomuuriasetuksiin, jolloin suojausasetukset voidaan määrittää uudelleen niin, että haittaohjelmia on vielä enemmän. Jotkin Vakoiluohjelmien muodot voivat jopa tunnistaa, kun laite yrittää poistaa sen Windowsin rekisteristä ja siepata kaikki yritykset tehdä niin.

miten vakoiluohjelmatartunnat tapahtuvat?

vakoiluohjelmat voivat vaikuttaa mihin tahansa henkilökohtaiseen tietokoneeseen, Maciin, iOS: ään tai Android-laitteeseen. Yleisimpiä tapoja saada tartunta tietokoneilta ovat seuraavat:

- piratoivat medioita, kuten pelejä, videoita ja musiikkia, lataamalla ja levittämällä tekijänoikeudella suojattua digitaalista sisältöä ilman lupaa;

- lataamalla materiaalia tuntemattomista lähteistä;

- pop-up-mainosten hyväksyminen ja

- tuntemattomien lähettäjien sähköpostiliitteiden avaaminen.

vakoiluohjelmia levitetään yleisimmin siten, että ne saavat mahdolliset uhrit klikkaamaan linkkiä. Linkki voi olla sähköpostissa, ponnahdusikkunassa tai mainoksessa. Haittakoodia voidaan upottaa myös laillisille verkkosivustoille mainokseksi. Muita tapoja vakoiluohjelmiston tartuttaa kone sisältää kautta drive – by download – jossa vakoiluohjelma ladataan vain vierailemalla verkkosivuilla tai katsomalla hypertekstin Markup kieli sähköpostiviesti — phishing linkkejä tai fyysisiä laitteita.

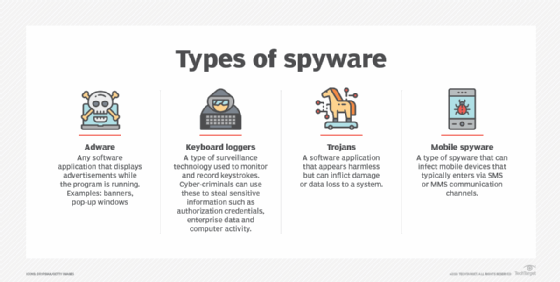

Vakoiluohjelmien tyypit

vakoiluohjelmat eivät ole vain yhdenlaisia ohjelmia. Se on kokonainen haittaohjelmien luokka, johon kuuluvat mainosohjelmat, näppäimistötietokoneet, troijalaiset ja mobiilitietoja varastavat ohjelmat.

Adware. Haitalliset mainosohjelmat niputetaan usein Internetistä ladattujen vapaiden ohjelmistojen, shareware-ohjelmien ja apuohjelmien kanssa tai asennetaan salaa käyttäjän laitteelle, kun käyttäjä vierailee tartunnan saaneella verkkosivustolla. Monet Internetin käyttäjät tutustuivat vakoiluohjelmiin ensimmäisen kerran vuonna 1999, kun suosittu ilmaispeli Elf Bowling tuli nipussa seurantaohjelmiston kanssa. Haittaohjelmistojen torjuntaohjelmat merkitsevät mainosohjelmat usein sen mukaan, onko kyseinen ohjelma haitallinen vai ei.

evästeet, jotka seuraavat ja tallentavat käyttäjien henkilökohtaisia tietoja (PII) ja Internetin selaustapoja, ovat yksi yleisimmistä mainosohjelmistotyypeistä. Mainostaja saattaa käyttää seurantaevästeitä seuratakseen, mitä verkkosivuja käyttäjä käy kohdentaakseen mainontaa kontekstuaalisessa markkinointikampanjassa. Mainostaja voisi esimerkiksi seurata käyttäjän selainhistoriaa ja Latauksia tarkoituksenaan näyttää ponnahdusmainoksia tai bannerimainoksia houkutellakseen käyttäjää tekemään ostoksen. Koska vakoiluohjelmilla kerättyjä tietoja myydään usein kolmansille osapuolille, verkkosivuston kävijöiden PII: n suojaamiseksi on säädetty säännöksiä, kuten yleinen tietosuoja-asetus.

Näppäinloggerit. Keyloggerit ovat eräänlainen järjestelmämonitori, jota verkkorikolliset käyttävät usein varastaakseen PII: n, kirjautumistiedot ja arkaluonteiset yritystiedot. Työnantajat voivat myös käyttää keyloggers tarkkailla työntekijöiden tietokoneen toimintaa; Vanhemmat valvoa lastensa Internetin käyttöä; laitteen omistajat seurata mahdollista luvatonta toimintaa niiden laitteiden; tai lainvalvontaviranomaisten analysoida tapahtumia, joihin liittyy tietokoneen käyttöä.

laitteiston keyloggerit muistuttavat yleistä Sarjaväylätikkua ja toimivat fyysisenä liittimenä tietokoneen näppäimistön ja tietokoneen välillä, kun taas ohjelmistojen keyloggausohjelmat eivät vaadi fyysistä pääsyä käyttäjän tietokoneeseen asennusta varten. Ohjelmisto keyloggers voidaan ladata tarkoituksella joku, joka haluaa seurata toimintaa tietyssä tietokoneessa, tai ne voidaan ladata tietämättään ja suoritetaan osana rootkit tai etäkäyttö troijalainen.

troijalaiset. Troijalaiset ovat tyypillisesti haittaohjelmia, jotka on naamioitu laillisiksi ohjelmistoiksi. Troijalaisen uhri saattoi tietämättään asentaa viralliseksi ohjelmaksi tekeytyvän tiedoston, jolloin troijalainen pääsi käsiksi tietokoneeseen. Troijalainen voi sitten poistaa tiedostoja, salata tiedostoja lunnaita varten tai antaa muille haitallisille toimijoille pääsyn käyttäjän tietoihin.

Mobile spyware. Mobiili vakoiluohjelma on vaarallinen, koska se voidaan siirtää Lyhytviestipalvelun tai multimediaviestipalvelun tekstiviestien kautta eikä tyypillisesti vaadi käyttäjän vuorovaikutusta komentojen suorittamiseen. Kun älypuhelin tai tabletti saa tartunnan mobiili vakoiluohjelmia, jotka on sivutoiminen kolmannen osapuolen sovellus, puhelimen kamera ja mikrofoni voidaan vakoilla lähellä toimintaa, tallentaa puheluita, ja lokin selailu toimintaa ja näppäilyjä. Laitteen omistajan sijaintia voidaan seurata myös Global Positioning Systemin (GPS) tai mobiililaskentalaitteen kiihtyvyysmittarin avulla.

miten vakoiluohjelmia estetään?

tiukkojen kyberturvallisuuskäytäntöjen ylläpitäminen on paras tapa ehkäistä vakoiluohjelmia. Joitakin parhaita käytäntöjä ovat seuraavat:

- vain ohjelmiston lataaminen luotettavista lähteistä;

- kaikkien tietojen lukeminen ohjelmistoa asennettaessa;

- vuorovaikutusten välttäminen ponnahdusmainosten kanssa;

- ajan tasalla pysyminen selaimen, käyttöjärjestelmän ja sovellusohjelmiston päivitysten ja paikkausten kanssa;

- sähköpostin liitetiedostojen avaaminen tai tuntemattomien lähettäjien linkkien napsauttaminen;

- vain luotettujen virustorjuntaohjelmistojen ja hyvämaineisten Vakoiluohjelmien käyttäminen; ja

- mahdollistetaan kaksivaiheinen todennus (2FA) aina kun se on mahdollista.

tartuntatodennäköisyyden vähentämiseksi verkon ylläpitäjien olisi sovellettava vähiten oikeuksia koskevaa periaatetta ja vaadittava etätyöntekijöitä käyttämään verkon resursseja virtuaalisessa yksityisessä verkossa, jossa suoritetaan suojausskannaus, ennen käyttöoikeuksien myöntämistä.

pop-up-eston tai mainosten eston käyttäminen auttaa myös välttämään vakoiluohjelmia. Mozilla Firefoxissa ja Google Chromessa on sisäänrakennetut ponnahdussalpaajat, ja mainossalpaajia voi lisätä selainlaajennuksena.

mobiilikäyttäjien tulisi välttää sovellusten lataamista omien sovelluskauppojensa ulkopuolelta ja välttää puhelimiensa murtamista, mikäli mahdollista. Koska molemmat helpottavat Vakoiluohjelmien tartuttamista mobiililaitteisiin.

iPhonen käyttäjät voivat ottaa 2FA: n käyttöön veloituksetta suojatakseen kaikki älypuhelimiensa tiedot ja estääkseen mobiiliohjelmien hyökkäykset. 2FA: ta voidaan käyttää myös useissa muissa yleisissä palveluissa, kuten PayPalissa, Googlessa, Dropboxissa ja Microsoft 365: ssä, sekä yhteisöpalveluissa, kuten Instagram, Snapchat, Facebook ja Twitter. Useimmat suuret pankit ovat myös alkaneet toteuttaa 2FA: ta verkkosivuillaan ja mobiilisovelluksissaan. Jotkut palvelut ovat jopa lisänneet tunnistautumisprosessiaan kolmi-ja nelikertaiseksi tunnistautumiseksi.

miten vakoiluohjelmat poistetaan?

vakoiluohjelman poistamiseksi laitteen omistajien on ensin tunnistettava, että vakoiluohjelma on heidän järjestelmässään. On olemassa useita oireita etsiä, jotka voivat merkitä läsnäolo hyökkäys. Tunnuslukuja ovat muun muassa seuraavat:

- laite toimii normaalia hitaammin.

- laite kaatuu jatkuvasti.

- ponnahdusmainokset näkyvät, onko käyttäjä verkossa vai offline-tilassa.

- laitteesta alkaa loppua Kiintolevytila (HD).

jos käyttäjät toteavat, että vakoiluohjelma on saastuttanut järjestelmän, heidän tulee suorittaa seuraavat vaiheet:

- katkaise internet-yhteys.

- Tarkista laitteen ohjelmaluettelosta, onko ei-toivottu ohjelmisto luettelossa. Jos se on, valitse poistaa sen laitteesta. Kun olet poistanut ohjelman, käynnistä koko järjestelmä uudelleen.

- jos yllä oleva vaihe ei toimi, suorita järjestelmän tarkistus hyvämaineisen virustorjuntaohjelmiston avulla. Skannauksen pitäisi löytää epäilyttäviä ohjelmia ja pyytää käyttäjää joko puhdistamaan, karanteenoimaan tai poistamaan ohjelmisto.

- käyttäjä voi myös ladata viruksen poistotyökalun tai vakoiluohjelmien torjuntatyökalun ja antaa sen ajaa järjestelmän läpi.

jos mikään yllä mainituista vaiheista ei toimi, käyttäjän on käytettävä laitteen HD: tä vikasietotilassa. Tämä vaatii kuitenkin työkalun, jonka avulla käyttäjä voi käyttää Vakoiluohjelmien kansioita ja poistaa ne manuaalisesti. Vaikka tämä kuulostaa monimutkaiselta, prosessin pitäisi kestää vain muutaman minuutin.

mobiililaitteilla olevat vakoiluohjelmat voidaan myös skannata tietoturvaohjelmien avulla. Mobiililaitteiden omistajat voivat myös varmuuskopioida tietonsa ja palauttaa laitteen tehdasasetuksiin.

Vakoiluohjelmien torjuntatyökalut

jotkut Vakoiluohjelmien torjuntatyökalut toimivat vain, kun skannaus käynnistetään manuaalisesti, kun taas toiset ovat jatkuvasti käynnissä ja seuraavat tietokoneen toimintaa sen varmistamiseksi, että vakoiluohjelmat eivät voi tallentaa käyttäjän tietoja. Käyttäjien tulisi olla varovaisia ladatessaan Vakoiluohjelmien torjuntatyökaluja ja ladata työkaluja vain hyvämaineisilta sivustoilta. Tuotearvostelut voivat myös auttaa käyttäjiä määrittämään, mitkä työkalut ovat turvallisimpia.

eräät Vakoiluohjelmien torjuntatyökalut sisältävät seuraavat:

- Malwarebytes on haittaohjelmien ja vakoiluohjelmien työkalu, joka voi poistaa vakoiluohjelmia Windows, macOS, Chrome OS, Android ja iOS. Malwarebytes voi skannata rekisteritiedostoja, käynnissä olevat ohjelmat, HDs ja yksittäisiä tiedostoja. Kun vakoiluohjelma havaitaan, käyttäjä voi karanteenoida ja poistaa sen. Käyttäjät eivät kuitenkaan voi määrittää automaattisia skannausaikatauluja.

- Trend Micro HouseCall on toinen Vakoiluohjelmien torjuntatyökalu, joka ei vaadi käyttäjän asennusta, joten se käyttää minimaalisia prosessori-ja muistiresursseja sekä levytilaa. Kuitenkin, kuten Malwarebytes, käyttäjät eivät voi asettaa automaattisia skannauksia.

- Windows Defender on Microsoftin haittaohjelmistojen torjuntatuote, joka sisältyy Windows 10-käyttöjärjestelmään Windows Defender Security Centerin alla. Ohjelmisto on kevyt haittaohjelmistojen torjuntatyökalu, joka suojaa uhkilta, kuten vakoiluohjelmilta, mainosohjelmilta ja viruksilta. Windows Defender sisältää ominaisuuksia, kuten suojauksen tietojenkalastelusivustoilta, reaaliaikaisen uhkien havaitsemisen ja lapsilukon. Windows Defenderin käyttäjät voivat asettaa automaattisen nopean ja täyden skannauksen sekä asettaa hälytyksiä matalille, keskisuurille, korkeille ja vakaville prioriteettikohteille.

mitkä ovat yleisiä esimerkkejä vakoiluohjelmista?

tunnettuja esimerkkejä vakoiluohjelmista ovat muun muassa seuraavat:

- CoolWebSearch käyttää Internet Explorerista löytyviä tietoturvahaavoittuvuuksia hallinnan ottamiseen, asetusten muuttamiseen ja selaustietojen lähettämiseen Vakoiluohjelmien tekijöille.

- DarkHotel on kohdennettu spear-tietojenkalasteluohjelma, joka hyökkää valikoivasti bisneshotellin kävijöitä vastaan hotellin Wi-Fi-verkon kautta.

- Emotet oli 2010-luvun suurimpia uhkia, sillä se toimi troijalaisena, joka varasti uhreiltaan pankkitunnuksia.

- Gator esiintyy yleisesti tiedostonjako-ohjelmissa. Se seuraa uhrin verkkoselailutottumuksia esittääkseen käyttäjälle paremmin kohdennettuja mainoksia.

- TIBS-valitsin irrottaa käyttäjän tietokoneen paikallisista puhelinlinjoista ja yhdistää sen tietullinumeroon, joka on suunniteltu pornografisille verkkosivustoille pääsyä varten.

- Zlob lataa itsensä tietokoneeseen tallentaakseen painalluksia ja etsiäkseen käyttäjän selaushistoriaa.

lisäksi älypuhelinten vakoilusovellusten avulla eri ihmiset voivat seurata puhelimen käyttäjän toimintaa. Vaikka useimmat näistä työkaluista on luotu tarkoituksena antaa vanhempien valvoa lapsensa puhelimen käyttöä, heidän kykyjään on käytetty törkeästi väärin. Nämä sovellukset toimivat mobiiliohjelmistoina ja mahdollistavat ulkopuolisten käyttäjien pääsyn puhelimen mikrofoniin ja kameraan, jotta he voivat tarkastella ympäristöään, kuunnella puheluita ja käyttää puhelimen GPS-sijaintia, salasanoja ja mobiilisovelluksia. Jotkut tunnetut vakooja sovellukset ovat Spyera, FlexiSPY ja TheOneSpy.

Lue lisää Vakoiluohjelmien estämisestä parhaiden käytäntöjen avulla, mukaan lukien käyttämällä kerroksellista puolustusta tai sisällön suodatusta.