mi az a spyware?

a kémprogramok olyan típusú rosszindulatú szoftverek-vagy rosszindulatú programok -, amelyeket a végfelhasználó tudta nélkül telepítenek egy számítástechnikai eszközre. Megtámadja az eszközt, ellopja az érzékeny információkat és az internethasználati adatokat, és továbbítja azokat hirdetőknek, adatcégeknek vagy külső felhasználóknak.

bármely szoftver kémprogramnak minősíthető, ha a felhasználó engedélye nélkül tölti le. A kémprogramok ellentmondásosak, mert még akkor is, ha viszonylag ártalmatlan okokból telepítik, megsérthetik a végfelhasználó magánéletét, és visszaélhetnek vele.

a kémprogramok az internethasználók egyik leggyakoribb fenyegetése. A telepítés után figyeli az internetes tevékenységet, nyomon követi a bejelentkezési adatokat és kémkedik az érzékeny információk után. A kémprogramok elsődleges célja általában hitelkártya-számok, banki információk és jelszavak megszerzése.

de a kémprogramok felhasználhatók egy személy tartózkodási helyének nyomon követésére is, mint a stalkerware esetében. Az ilyen típusú kémprogramok gyakran féltékeny házastársak, volt partnerek és még az érintett szülők által titokban telepített mobiltelefonokra nyomon követhetik az áldozat fizikai helyét, lehallgathatják e-mailjeiket és szövegeiket, lehallgathatják telefonhívásaikat és rögzíthetik a beszélgetéseket, és hozzáférhetnek személyes adatokhoz, például fényképekhez és videókhoz.

a kémprogramokat nehéz felismerni; gyakran az első jelzés, hogy a felhasználó egy számítástechnikai eszközt fertőzött meg kémprogramokkal, a processzor vagy a hálózati kapcsolat sebességének észrevehető csökkenése, valamint-mobil eszközök esetében-az adathasználat és az akkumulátor élettartama. Kémprogram-elhárító eszközök használhatók a kémprogramok megelőzésére vagy eltávolítására. Valós idejű védelmet nyújthatnak a hálózati adatok beolvasásával és a rosszindulatú adatok blokkolásával, vagy végrehajthatnak vizsgálatokat a rendszeren már található kémprogramok észlelésére és eltávolítására.

hogyan működik a kémprogram?

a kémprogramok a végfelhasználó tudta nélkül is eljuthatnak egy eszközre egy alkalmazástelepítő csomag, fájlmelléklet vagy rosszindulatú webhely segítségével. A legkevésbé káros formában, spyware létezik, mint egy alkalmazás, amely elindul, amint a készülék be van kapcsolva, és továbbra is fut a háttérben. Jelenléte ellopja a véletlen hozzáférésű memóriát és a processzor teljesítményét, és végtelen pop-up hirdetéseket generálhat, hatékonyan lelassítva a webböngészőt, amíg használhatatlanná válik.

a kémprogramok is visszaállíthatják a böngésző kezdőlapját, hogy minden alkalommal megnyissa a hirdetést, vagy átirányítsa a webes kereséseket, és ellenőrizze a megadott eredményeket, így a keresőmotor haszontalan. Ezenkívül a kémprogramok megváltoztathatják a számítógép dinamikus linkkönyvtárait, amelyeket az internethez való csatlakozáshoz használnak, ami olyan csatlakozási hibákat eredményez, amelyeket nehéz diagnosztizálni.

a legkárosabb kémprogramok nyomon követik a böngészési előzményeket, jelszavakat és egyéb személyes adatokat, például e-mail címeket, hitelkártya-számokat, személyi azonosító számokat vagy banki nyilvántartásokat. Mindezeket az információkat összegyűjthetjük és felhasználhatjuk személyazonosság-lopáshoz, vagy harmadik feleknek értékesíthetjük. Az információkat keyloggerek és képernyőfelvételek segítségével lehet gyűjteni.

a kémprogramok titokban módosíthatják az eszköz tűzfalának beállításait, újrakonfigurálva a biztonsági beállításokat, hogy még több rosszindulatú programot engedélyezzenek. A kémprogramok bizonyos formái még akkor is azonosíthatják, amikor az eszköz megpróbálja eltávolítani a Windows rendszerleíró adatbázisából, és minden kísérletet elfognak.

hogyan fordulnak elő spyware fertőzések?

a kémprogram-fertőzések bármilyen személyi számítógépet, Mac-et, iOS-t vagy Android-eszközt érinthetnek. A számítógépek fertőzésének leggyakoribb módjai a következők:

- médiumok, például játékok, videók és zenék kalózkodása szerzői jog által védett digitális tartalom engedély nélküli letöltésével és terjesztésével;

- ismeretlen forrásokból származó anyagok letöltése;

- előugró hirdetések elfogadása; és

- e-mail mellékletek megnyitása ismeretlen feladóktól.

a kémprogramokat leggyakrabban úgy terjesztik, hogy a potenciális áldozatokat egy linkre kattintják. A link lehet e-mailben, felugró ablakban vagy hirdetésben. A rosszindulatú kódot reklámként is be lehet ágyazni a törvényes webhelyekbe. A kémprogramok más módjai a gép megfertőzésére a következők: drive-by letöltés-ahol a kémprogramokat csak egy webhely meglátogatásával vagy egy hipertext jelölőnyelv e-mail üzenet megtekintésével töltik le-adathalász linkek vagy fizikai eszközök.

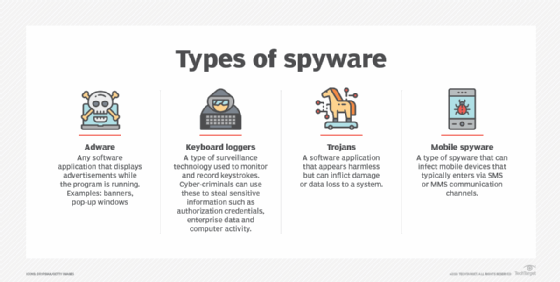

a kémprogramok típusai

a kémprogramok nem csak egy típusú program. Ez egy egész kategória a malware, amely magában foglalja a adware, billentyűzet loggers, trójaiak és a mobil információ-lopás programok.

Adware. Rosszindulatú adware gyakran köteg-val szabad szoftver, shareware programok és segédprogramok letöltött-ból internet vagy titokban telepített-ra egy felhasználó eszköz, amikor a felhasználó meglátogat egy fertőzött website. Sok internet-felhasználók először be spyware 1999 – ben, amikor egy népszerű freeware játék neve Elf Bowling jött köteg-val nyomkövető szoftver. Adware gyakran megjelölve antimalware programok, hogy a kérdéses program rosszindulatú-e vagy sem.

azok a cookie-k, amelyek nyomon követik és rögzítik a felhasználók személyazonosításra alkalmas adatait (PII) és az internetes böngészési szokásokat, az egyik leggyakoribb adware típus. A hirdető nyomkövető cookie-kat használhat annak nyomon követésére, hogy a felhasználó milyen weboldalakat látogat meg annak érdekében, hogy célzott hirdetéseket célozzon meg egy kontextuális marketingkampányban. Például egy hirdető nyomon követheti a felhasználó böngészési előzményeit és letöltéseit azzal a szándékkal, hogy előugró vagy szalaghirdetéseket jelenítsen meg, hogy rávegye a felhasználót a vásárlásra. Mivel a kémprogramok által gyűjtött adatokat gyakran harmadik feleknek adják el, olyan szabályozásokat fogadtak el, mint az Általános Adatvédelmi Rendelet a weboldal látogatóinak PII-jének védelme érdekében.

billentyűzet naplózók. A keyloggerek egyfajta rendszerfigyelő, amelyet a számítógépes bűnözők gyakran használnak a PII, a bejelentkezési adatok és az érzékeny vállalati adatok ellopására. A munkáltatók keyloggereket is használhatnak az alkalmazottak számítógépes tevékenységének megfigyelésére; a szülők felügyelik gyermekeik internethasználatát; az eszköztulajdonosok nyomon követhetik eszközeik esetleges jogosulatlan tevékenységét; vagy a bűnüldöző szervek a számítógép-használattal kapcsolatos események elemzésére.

a hardveres keyloggerek hasonlítanak egy univerzális soros busz flash meghajtóra, és fizikai csatlakozóként szolgálnak a számítógép billentyűzete és a számítógép között, míg a szoftveres keylogging programok nem igényelnek fizikai hozzáférést a felhasználó számítógépéhez a telepítéshez. Szoftver keyloggers lehet letölteni szándékosan valaki, aki azt akarja, hogy figyelemmel kíséri a tevékenység egy adott számítógépen,vagy lehet letölteni akaratlanul, és végre részeként rootkit vagy távoli elérésű trójai.

trójaiak. A trójaiak általában rosszindulatú programok, amelyeket legitim szoftvernek álcáznak. A trójai áldozata tudatlanul telepíthet egy fájlt, amely hivatalos programként jelenik meg, lehetővé téve a trójai számára a számítógép elérését. A trójai ezután törölheti a fájlokat, titkosíthatja a fájlokat váltságdíj ellenében, vagy lehetővé teheti más rosszindulatú szereplők számára, hogy hozzáférjenek a felhasználó adataihoz.

mobil kémprogramok. A mobil kémprogramok veszélyesek, mert átvihetők rövid üzenet vagy multimédiás üzenetküldő szolgáltatás szöveges üzenetein keresztül, és általában nem igényelnek felhasználói beavatkozást a parancsok végrehajtásához. Amikor egy okostelefon vagy táblagép megfertőződik egy harmadik féltől származó alkalmazással feltöltött mobil kémprogramokkal, a telefon kamerája és mikrofonja felhasználható a közeli tevékenységek kémkedésére, telefonhívások rögzítésére, valamint a böngészési tevékenység és a billentyűleütések naplózására. Az eszköz tulajdonosának tartózkodási helye a globális helymeghatározó rendszeren (GPS) vagy a mobil számítástechnikai eszköz gyorsulásmérőjén keresztül is nyomon követhető.

hogyan lehet megakadályozni a kémprogramokat?

a kémprogramok megelőzésének legjobb módja a szigorú kiberbiztonsági gyakorlatok fenntartása. Néhány bevált gyakorlat a következőket tartalmazza:

- csak a szoftver letöltése megbízható forrásból;

- a szoftver telepítésekor minden információ elolvasása;

- a felugró hirdetésekkel való interakció elkerülése;

- a böngésző, az operációs rendszer (OS) és az alkalmazásszoftver frissítéseinek és javításainak naprakészen tartása;

- nem nyitja meg az e-mail mellékleteket, vagy nem kattint az ismeretlen feladóktól származó linkekre;

- csak megbízható víruskereső szoftvereket és jó hírű kémprogram-eszközöket használ; és

- kétfaktoros hitelesítés (2FA) engedélyezése, amikor csak lehetséges.

a fertőzés valószínűségének további csökkentése érdekében a hálózati rendszergazdáknak a legkisebb jogosultság elvét kell alkalmazniuk, és a hozzáférési jogosultságok megadása előtt meg kell követelniük a távoli dolgozóktól a hálózati erőforrások elérését egy biztonsági vizsgálatot futtató virtuális magánhálózaton keresztül.

a pop-up blokkoló vagy hirdetés blokkoló használata szintén segít elkerülni a kémprogramokat. A Mozilla Firefox és a Google Chrome beépített pop-up blokkolókkal rendelkezik, és a hirdetési blokkolók böngészőbővítményként is hozzáadhatók.

a mobil felhasználóknak kerülniük kell az alkalmazások letöltését a saját alkalmazásboltjukon kívülről, és lehetőség szerint kerülniük kell a telefonjaik börtönbontását. Mivel mindkettő megkönnyíti a kémprogramok számára a mobil eszközök megfertőzését.

az IPhone felhasználók ingyenesen engedélyezhetik a 2FA-t, hogy megvédjék az okostelefonjukon lévő összes adatot, és megakadályozzák a mobil kémprogram-támadásokat. A 2FA számos más általános szolgáltatásban is használható, beleértve a PayPal, a Google, a Dropbox és a Microsoft 365, valamint a közösségi oldalakon, például az Instagram, a Snapchat, a Facebook és a Twitter. A legtöbb nagy Bank megkezdte a 2FA bevezetését weboldalain és mobilalkalmazásaiban is. Egyes szolgáltatások még növelték hitelesítési folyamatukat három-és négyfaktoros hitelesítésre.

hogyan lehet eltávolítani a kémprogramokat?

a kémprogramok eltávolításához az eszköztulajdonosoknak először azonosítaniuk kell, hogy a kémprogram létezik a rendszerükben. Számos olyan tünetet kell keresni, amelyek jelezhetik a támadás jelenlétét. A mutatók a következők:

- a készülék a normálnál lassabban fut.

- a készülék folyamatosan összeomlik.

- előugró hirdetések jelennek meg, függetlenül attól, hogy a felhasználó online vagy offline állapotban van-e.

- a készülék kezd kifogyni a merevlemez (HD) helyéből.

ha a felhasználók megállapítják, hogy kémprogramok fertőzték meg a rendszert, a következő lépéseket kell végrehajtaniuk:

- húzza ki az internetkapcsolatot.

- ellenőrizze az eszköz programlistáját, hogy szerepel-e a nem kívánt szoftver. Ha Igen, válassza ki, hogy távolítsa el az eszközről. A program eltávolítása után indítsa újra a teljes rendszert.

- ha a fenti lépés nem működik, futtassa a rendszer vizsgálatát egy jó hírű víruskereső szoftver segítségével. A vizsgálatnak gyanús programokat kell találnia, és fel kell kérnie a felhasználót, hogy tisztítsa meg, karanténba helyezze vagy törölje a szoftvert.

- a felhasználó letölthet egy Víruseltávolító eszközt vagy kémprogram-elhárító eszközt, és engedélyezheti annak futtatását a rendszeren.

ha a fenti lépések egyike sem működik, akkor a felhasználónak csökkentett módban kell hozzáférnie az eszköz HD-jéhez. Ehhez azonban olyan eszközre van szükség, amely lehetővé teszi a felhasználó számára, hogy hozzáférjen a kémprogramok mappáihoz, és manuálisan törölje azokat. Bár ez bonyolultnak hangzik, a folyamatnak csak néhány percet kell igénybe vennie.

a mobileszközökön található kémprogramok biztonsági programok használatával is ellenőrizhetők. A mobileszközök tulajdonosai is biztonsági másolatot készíthetnek adataikról, majd visszaállíthatják az eszközt a gyári beállításokra.

kémprogram-elhárító eszközök

egyes kémprogram-elhárító eszközök csak akkor működnek, ha a vizsgálatot manuálisan indították el, míg mások folyamatosan futtatják és figyelik a számítógép tevékenységét annak biztosítása érdekében, hogy a kémprogramok ne rögzítsék a felhasználó adatait. A felhasználóknak óvatosnak kell lenniük a kémprogram-elhárító eszközök letöltésekor, és csak jó hírű webhelyekről tölthetnek le eszközöket. A termékismertetők segíthetnek a felhasználóknak abban is, hogy meghatározzák, mely eszközök a legbiztonságosabbak.

néhány kémprogram-elhárító eszköz a következőket tartalmazza:

- Malwarebytes egy antimalware és spyware eszköz, amely képes eltávolítani a kémprogramokat a Windows, macOS, Chrome OS, Android és iOS. A Malwarebytes képes beolvasni a rendszerleíró fájlokat, a futó programokat, a HD-ket és az egyes fájlokat. Ha egy kémprogramot észlel, a felhasználó karanténba helyezheti és törölheti azt. A felhasználók azonban nem állíthatnak be automatikus szkennelési ütemezéseket.

- a Trend Micro HouseCall egy másik kémprogram-elhárító eszköz, amely nem igényel felhasználói telepítést, ezért minimális processzor-és memória-erőforrásokat és lemezterületet használ. A Malwarebytes-hoz hasonlóan azonban a felhasználók sem állíthatnak be automatikus szkennelést.

- A Windows Defender egy Microsoft kártevőirtó termék, amelyet a Windows 10 operációs rendszer tartalmaz a Windows Defender biztonsági központ alatt. A szoftver egy könnyű antimalware eszköz, amely véd a fenyegetések, mint a kémprogramok, adware és vírusok. A Windows Defender olyan funkciókat tartalmaz, mint az adathalász webhelyek elleni védelem, a valós idejű fenyegetések észlelése és a szülői felügyelet. A Windows Defender felhasználói beállíthatják az automatikus gyors és teljes ellenőrzést, valamint riasztásokat állíthatnak be alacsony, közepes, magas és súlyos prioritású elemekre.

melyek a kémprogramok gyakori példái?

a kémprogramok jól ismert példái a következők:

- a CoolWebSearch az Internet Explorerben található biztonsági réseket használja, hogy átvegye az irányítást, módosítsa a beállításokat, és böngészési információkat küldjön a kémprogramok szerzőinek.

- a DarkHotel egy célzott spear adathalász kémprogram, amely szelektíven támadja az üzleti szálloda látogatóit a szálloda Wi-Fi hálózatán keresztül.

- az Emotet volt az egyik legelterjedtebb fenyegetés a 2010-es években. úgy viselkedett, mint egy trójai, amely ellopta a banki hitelesítő adatokat az áldozatoktól.

- a Gator általában megtalálható a fájlmegosztó szoftverekben. Figyelemmel kíséri az áldozat webböngészési szokásait, hogy jobban célzott hirdetéseket jelenítsen meg a felhasználónak.

- a TIBS Dialer leválasztja a felhasználó számítógépét a helyi telefonvonalakról, és összekapcsolja egy pornográf weboldalakhoz való hozzáférésre tervezett útdíjszámmal.

- a Zlob letölti magát egy számítógépre a billentyűleütések rögzítéséhez és a felhasználó böngészési előzményeinek kereséséhez.

ezenkívül az okostelefon kémalkalmazásai lehetővé teszik a különböző emberek számára, hogy nyomon kövessék a telefon felhasználói tevékenységét. Míg ezeknek az eszközöknek a többségét azzal a szándékkal hozták létre, hogy a szülők figyelemmel kísérjék gyermekük telefonhasználatát, képességeiket súlyosan visszaélték. Ezek az alkalmazások mobil kémprogramként működnek, és lehetővé teszik a külső felhasználók számára, hogy hozzáférjenek a telefon mikrofonjához és kamerájához, hogy megtekinthessék környezetüket, lehallgathassák a telefonhívásokat, és hozzáférjenek a telefon GPS-helyzetéhez, jelszavaihoz és mobilalkalmazásaihoz. Néhány jól ismert kém alkalmazások közé Spyera, FlexiSPY és TheOneSpy.

Tudjon meg többet arról, hogyan lehet megelőzni a kémprogramokat a legjobb gyakorlatok segítségével, beleértve a réteges védelmet vagy a tartalomszűrést.