de auteur heeft vrijwillig deze tutorial bijgedragen als onderdeel van het Pepipost Schrijf om bij te dragen programma.

Inleiding

SMTP-verbindingsfouten kunnen op tal van manieren worden opgelost, maar de opdrachtregel detecteert de fout vanuit de root vrij gemakkelijk. In dit raadsel wordt Telnet veel gebruikt om SMTP-verbindingsonderbrekingen te testen. Het testen van een e-mailserver met Telnet client is waar we ons zouden concentreren, vooruit te gaan met onze oplossing. In dit artikel zouden we het oplossen van een van de meest gezochte problemen en een potentiële SMTP-verbinding pijnpunt voor de ontwikkelaars. Om te controleren of SMTP werkt vanaf de command line (Linux), is een cruciaal aspect dat moet worden overwogen bij het opzetten van een e-mailserver.

de meest gebruikte manier om SMTP vanaf de commandoregel te controleren is met de opdracht telnet, openssl of ncat (nc). Het is ook de meest prominente manier om SMTP-relais te testen. Eens kijken hoe het werkt.

Opmerking: Deze commando ‘ s zijn Linux-specifiek, dus werken ze niet in andere omgevingen.

SMTP vanaf opdrachtregel-enkele belangrijke opdrachten

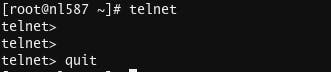

1. Telnet: wordt gebruikt om te communiceren met een andere host met behulp van het telnet protocol. Als de hostnaam niet is opgegeven, gaat deze in de commandomodus.

opmerking: als telnet niet beschikbaar is, kopieer en plak de opdracht

sudo yum install telnet

2. ncat of nc: het is een algemeen doel CLI tool gebruikt voor poort scannen, security tool, en monitoring tool.

Opmerking: Als ncat of nc niet beschikbaar is, kopieer en plak het onderstaande commando

sudo yum install nmap-ncat -y

3. openssl: Het is een algemene bibliotheek die een open-source implementatie van SSL en TLS-protocol biedt.

Opmerking: Als openssl niet is geïnstalleerd, kopieer en plak de onderstaande opdracht:

sudo yum install openssl

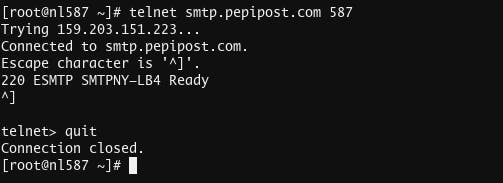

Stap 1: SMTP-verbinding controleren met Telnet

Telnet naar uw host, u wilt de verbinding controleren. Smtp-servers communiceren meestal via smtp-poorten 25, 2525,587. Telnet SMTP test is een van de beste manieren om erachter te komen uw SMTP verbinding staat.

wist u dat SMTP-poort 25 de standaard SMTP-poort is? Lees in detail.

syntaxis : telnet

telnet smtp.pepipost.com 25

om telnet ctrl + ] af te sluiten en

af te sluiten Output: als het goed wordt verbonden

u kunt zelfs proberen e-mail te verzenden via telnet.

uitvoer: als de verbinding wordt geweigerd.

Stap 2: Het controleren van de SMTP verbinding vanaf de commandoregel met behulp van Ncat of NC

omdat ncat of nc verschillende functionaliteit heeft uit de lijst met functionaliteit zullen we gewoon de verbinding controleren met behulp van het volgende commando.

nc -v -u smtp.example.com 587

als het succesvol is aangesloten

auth]# ncat -v -u smtp.pepipost.com 587Ncat: Version 7.50 ( https://nmap.org/ncat )Ncat: Connected to 138.197.56.58:587.

als er een probleem is met het verbinden van de host

auth]# ncat -v -u smtp.example.com 587Ncat: Version 7.50 ( https://nmap.org/ncat )Ncat: Could not resolve hostname "smtp.example.com": Name or service not known. QUITTING.

alle bovenstaande stappen worden gebruikt om de SMTP-verbinding van de opdrachtregel naar een bepaalde poort van de host te controleren. De volgende stap wordt gebruikt om via een beveiligde tunnel te communiceren met behulp van TLS. TLS-beveiliging is van het grootste belang als het gaat om de leverbaarheid van e-mail. Lees onze gedetailleerde blog op TLS Security (sterk aanbevolen).

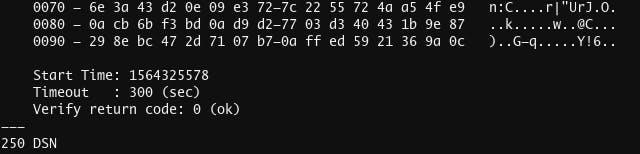

Stap 3: SMTP-verbinding via TLS controleren met behulp van Openssl

om een TLS-versleutelde verbinding met een SMTP-server in te stellen, hebt u de opdracht openssl nodig.

openssl s_client -connect smtp.pepipost.com:587 -starttls smtp

als je het bovenstaande commando gebruikt, zie je veel uitgebreide informatie.

bovenal, wanneer een verbinding met succes tot stand is gebracht, dan zult u een 250 DSN opmerken.

bijgevolg, zodra je 250 DSN je kunt nu beginnen met uw SMTP transactie nu met behulp van onderstaande opdracht

EHLO "i am here"

EHLO i am here250-smtpbny-lb2.pepipost.com250-PIPELINING250-SIZE 50000000250-VRFY250-ETRN250-AUTH PLAIN LOGIN250-AUTH=PLAIN LOGIN250-ENHANCEDSTATUSCODES250-8BITMIME250 DSN

dit geeft u ondersteund uitgebreid.