“Como hackear o Facebook?”é uma das perguntas mais pesquisadas na Internet. Muitos de nós querem invadir a conta do Facebook de alguém, mas obviamente isso não é um trabalho fácil, pelo menos para um novato.

Existem toneladas de sites na Internet onde você pode encontrar uma variedade de ferramentas e métodos em hackear o Facebook, mas a maioria deles é falsa e o resto deles precisa de experiência técnica. Por favor, cuidado com ferramentas de hacking, a maioria das ferramentas realmente hackear sua conta do Facebook em vez do usuário alvo.

se alguém for capaz de hackear uma conta do Facebook, isso significa que eles têm uma vulnerabilidade de segurança de aquisição de conta que afeta o FB. Eles podem vendê-lo a um mercado negro ilegalmente por milhões de dólares. Eles podem obter fama instantânea e milhares de dólares em recompensa se relatarem a vulnerabilidade legitimamente por meio do Programa bug bounty.

o que eles obtêm compartilhando o método online, Isso também de graça? O que eles obtêm para criar uma ferramenta / software gratuito com base nela? Absolutamente nada.

portanto, as ferramentas de hacking gratuitas que você vê na Internet são todas falsas. Não perca seu precioso tempo procurando essas ferramentas de hack.

se todos os métodos de hacking FB precisam de conhecimento técnico, então como é que um grande número de pessoas hackeia sua conta?

existem alguns métodos como Phishing que podem ser facilmente feitos usando os recursos disponíveis na Internet. Você pode aprender mais sobre esses métodos de hacking do Facebook.

além disso, veja por que o Facebook me recompensou $10.000 USD por hackear fotos privadas do Facebook mobile app usando uma vulnerabilidade de segurança.

um ladrão pode nem sempre usar sua porta para entrar em casa. Da mesma forma, um hacker pode não precisar da sua senha o tempo todo para hackear sua conta do Facebook. Na verdade, na maioria das vezes, uma senha não é necessária para um hacker hackear sua conta do Facebook. Parece estranho? A menos que você seja um hacker 😉

Hackers não são mágicos para usar truques para fazer o show. Eles fazem isso de uma maneira difícil. Eles passam o dia e a noite pesquisando para encontrar uma vulnerabilidade de segurança que afeta o Facebook. Hackear uma conta não é difícil quando eles têm uma vulnerabilidade.

vamos cobrir algumas técnicas de hacking do Facebook descobertas no Programa bug bounty que poderiam ter deixado alguém invadir qualquer conta FB sem senha. Observe que todos os métodos listados aqui são corrigidos pela equipe do Facebook e não funcionam mais. Mas você terá uma ideia básica de como os hackers podem hackear uma conta sem saber a senha real. Verifique o link colocado em cada método se quiser ver mais detalhes.

hackear qualquer conta do Facebook com um SMS móvel

esta vulnerabilidade pode permitir que um usuário hackeie a conta FB facilmente em uma fração de segundos. Tudo que você precisa é de um número de celular ativo. Essa falha existia no ponto de extremidade confirmar número de celular, onde os usuários verificam seu número de celular.A execução desta vulnerabilidade é muito simples. Devemos enviar uma mensagem no seguinte formato.

FBOOK para 32665 (para os EUA)

Você deve receber um shortcode. Em seguida, uma solicitação ao servidor FB com o ID do usuário de destino, shortcode e alguns outros parâmetros podem fazer a mágica.

solicitação de amostra

Post / ajax / settings / mobile / confirm_phone.php

Anfitrião: www.facebook.com

profile_id=<target_user_id>&code=<short_code>&other_boring_parameters

Que é isso. Enviar esta solicitação para o servidor do Facebook com quaisquer cookies de usuário pode hackear a conta de destino. Seu número de celular será anexado à conta FB do usuário de destino assim que você receber uma resposta do servidor FB. Agora você pode iniciar uma solicitação de redefinição de senha usando o número do celular e invadir a conta de destino facilmente.

esta vulnerabilidade foi encontrada por Jack em 2013. A equipe de segurança do FB corrigiu o problema rapidamente e o recompensou US $20.000 como parte de seu programa de recompensas.

hackear qualquer conta do Facebook usando ataque de Força bruta

esta vulnerabilidade de Força bruta leva à aquisição completa da conta FB que foi encontrada pela Anand em 2016. O Facebook recompensou US $15.000 como parte de seu programa de recompensas por bugs.

esta falha encontrada no ponto final de redefinição de senha do Facebook. Sempre que um usuário esquece sua senha, ele pode redefinir sua senha usando esta opção digitando seu número de telefone ou endereço de E-mail.

um código de 6 dígitos será enviado ao Usuário para verificar se a solicitação é feita pela pessoa em questão. O usuário pode redefinir sua senha inserindo o código de verificação de 6 dígitos.

não se pode tentar combinações diferentes do código mais de 10 a 12 tentativas, pois o servidor FB bloqueará temporariamente a conta de redefinição de senha.

Anand descobriu que mbasic.facebook.com e beta.FA.com falhou em realizar a validação de Força bruta, permitindo assim que um invasor experimente todas as possibilidades do código de seis dígitos.

Solicitação de Amostra

Post /recuperar/como/código/

Anfitrião: mbasic.facebook.com

n=<6_digit_code>&other_boring_parameters

Tentando todas as possibilidades (força-bruta) de seis dígitos do parâmetro (n=123456) que permite a um invasor para definir uma nova palavra-passe para qualquer usuário FB. Isso pode ser alcançado por qualquer ferramenta de Força bruta disponível online.

o Facebook corrigiu essa vulnerabilidade colocando limites no número de tentativas que se pode executar no endpoint do código de redefinição.

hackear qualquer conta do Facebook usando ataque de Força bruta – 2

Arun encontrou a mesma vulnerabilidade de Força bruta em outro subdomínio (lookaside.facebook.com) do Facebook que lhe rendeu $ 10.000 de recompensa do Facebook em 2016.Inicialmente, eles rejeitaram o bug dizendo que eles são incapazes de reproduzi-lo. A vulnerabilidade foi aceita somente após algumas semanas e o patch foi lançado assim que sua equipe de segurança conseguiu reproduzir o problema.

E a solicitação de amostra este aspecto

Post /recuperar/como/código/

Anfitrião: lookaside.facebook.com

n=<6_digit_code>&other_boring_parameters

O cenário de ataque é exatamente o mesmo que temos visto no método anterior, e a única diferença é o nome de domínio.

hackear qualquer conta do Facebook usando um ataque de falsificação de solicitação de site cruzado

este método requer que a vítima visite um link do site (em um navegador onde a vítima deve estar conectada ao Facebook) para concluir o ataque de hackers.

para aqueles de vocês que não sabem sobre ataques CSRF, leia sobre isso aqui.

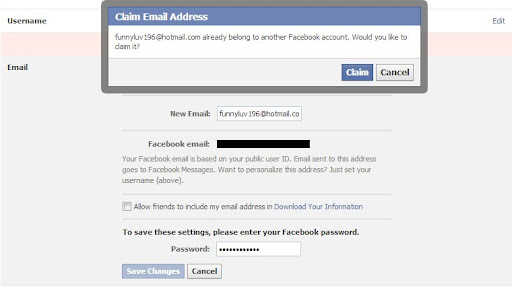

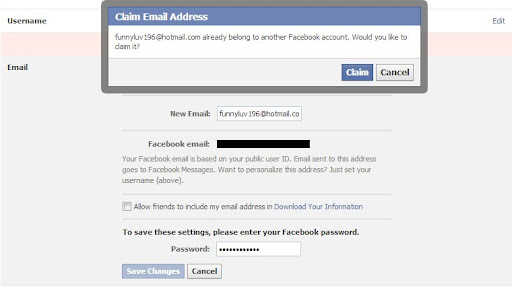

a falha existia na reivindicação de endpoint de endereço de E-mail do Facebook. Quando um usuário reivindica um endereço de E-mail, não houve validação do lado do servidor realizada de qual usuário está fazendo a solicitação, portanto, permite que um e-mail seja reivindicado em qualquer conta FB.

você precisa obter o URL de reivindicação de E-mail antes de criar uma página de ataque CSRF. Para isso, tente alterar seu endereço de E-mail para um endereço de E-mail que já seja usado para uma conta FB. Em seguida, você será solicitado a reivindicar o e-mail se isso pertencer a você.

um pop-up com o botão de reivindicação deve redirecioná-lo para o URL de que precisamos quando clicarmos no botão de reivindicação.

URL deve ser semelhante

https://www.facebook.com/support/openid/accept_hotmail.php?appdata=%7B%22fbid%22%3A%22&code=<code>

você tem o URL. A última coisa que temos que fazer é criar uma página para colocar o URL em um iframe e enviá-lo para a vítima.

o endereço de E-mail será anexado à conta do Facebook da vítima assim que ele/ela navegar para o URL. É isso. Agora você pode hackear a conta do Facebook da vítima por meio da opção redefinir senha.

esta vulnerabilidade de aquisição de conta CSRF foi encontrada por Dan Melamed em 2013 e foi corrigida imediatamente pela equipe de segurança do FB.

hackear qualquer conta do Facebook usando CSRF-2

esta técnica de hacking é semelhante à anterior, onde a vítima precisa visitar o site do invasor para que o ataque funcione.

esta vulnerabilidade foi encontrada no ponto de extremidade do Importador de contatos. Quando um usuário aprova o Facebook para acessar o contact book do Microsoft Outlook, é feita uma solicitação ao servidor FB que, por sua vez, adiciona o e-mail à respectiva conta do Facebook.

pode-se fazer isso por encontrar contatos opção na conta do Facebook atacante. Em seguida, você deve encontrar a seguinte solicitação feita ao FB server (usar interceptar proxy como burp)

https://m.facebook.com/contact-importer/login?auth_token=

O mesmo pedido GET pode ser usado para perfrom o ataque CSRF. Tudo o que você precisa fazer é incorporar o URL em um iframe na página de ataque e compartilhar o link com a vítima.

a conta da vítima pode ser hackeada assim que a vítima visitar a página de ataque.

este bug foi encontrado por Josip em 2013 e corrigido pela equipe de segurança do FB.

6. Hackear qualquer ação na conta do Facebook – um desvio CSRF

esta vulnerabilidade CSRF permite que o invasor assuma a conta completamente e também tem a capacidade de realizar qualquer ação como curtir a página, postar uma foto, etc. na conta do Facebook da vítima anonimamente sem invadir a conta.

essa falha existia no endpoint do Gerenciador de anúncios. A conta de exemplo assume a solicitação CSRF assim

POST /ads/manage/home/?show_dialog_uri = / configurações / email / adicionar/enviar/?new_email = <attacker_email>

tudo o que o invasor precisa fazer é criar uma página CSRF com um formulário para enviar automaticamente a solicitação post em um iframe quando a vítima cair na página. O e-mail do atacante será adicionado à conta da vítima anonimamente.

em seguida, o invasor pode invadir a conta do Facebook da vítima redefinindo a senha.

isso foi encontrado por Pouya Darabai em 2015 e recebeu uma recompensa de US $15.000 por meio do programa de recompensas de bugs do Facebook.

7. Hackear qualquer página do Facebook sem ser um administrador

este método de hacking de página do Facebook foi encontrado pela Arun em 2016 e recebeu uma recompensa de US $16.000 por isso.

o endpoint do Business manager usado para atribuir um parceiro era vulnerável neste caso. Alterar o parâmetro partner business asset ID para um ID de página permitiu que o Arun invadisse qualquer página.

Solicitação de Amostra

POST /business_share/asset_to_agency/

Anfitrião: business.facebook.com

parent_business_id=<business_id>&agency_id=<business_id>&asset_id=<target_page_id>

Negócio ID do parâmetro deve ser atribuído para o atacante do negócio ID e o ID do activo parâmetro deve ser substituído com o destino Facebook página de IDENTIFICAÇÃO.

é isso. Agora, a página de destino deve ser de propriedade da empresa. O invasor pode remover os administradores de página existentes para assumir completamente a página do Facebook.

8. Hackear Fotos Privadas do usuário do Facebook

esta vulnerabilidade de fotos privadas foi encontrada por mim em 2015 e recebeu uma recompensa de US $10.000 como parte de seu programa de recompensas.

o que quero dizer com fotos privadas em primeiro lugar? As fotos que você tem no celular e não publicado no Facebook são aquelas que quero dizer quando digo fotos privadas.

o aplicativo móvel tem um recurso padrão chamado sincronização de fotos móveis. Curiosamente, esse recurso foi ativado por padrão em alguns telefones celulares.

este recurso carrega suas fotos móveis para o servidor FB, mas o mantém privado até que você as publique manualmente no Facebook.

uma vulnerabilidade em um endpoint que lida com essas fotos privadas permite que qualquer aplicativo de terceiros visualize/acesse as fotos privadas do Usuário. Para que este ataque funcione, o aplicativo de terceiros deve ter acesso às fotos públicas do Usuário, só então ele pode acessar as fotos privadas.

solicitação de amostra para Graph API para acessar as fotos privadas da vítima se parece com isso

GET /me/vaultimages

Host: graph.FA.com

access_token=<victim_access_token >

é isso. A resposta do endpoint da API deve ter os URLs para fotos privadas da vítima.

o Facebook corrigiu o problema listando os aplicativos que podem acessar o endpoint do vaultimages.

9. Hackear fotos de qualquer usuário do Facebook Arul Kumar encontrou uma maneira de excluir qualquer foto no Facebook em 2013 e eles o recompensaram $12.500 por seus esforços.

o Facebook tem um recurso para relatar a foto ao proprietário se alguém quiser remover a foto. O proprietário da foto recebe uma notificação e um link para excluir a foto uma vez relatada por alguém.

Arul descobriu que o recurso de relatório de fotos do painel de suporte não estava validando os IDs do proprietário corretamente, portanto, permitiu que ele substituísse o parâmetro ID do proprietário por seu próprio ID da conta do Facebook para obter o link de exclusão de fotos diretamente.

em seguida, o invasor pode excluir a foto com a ajuda do link adquirido do exploit. A pior parte desse ataque é que a vítima não saberá que a foto foi excluída. Esta vulnerabilidade está completamente corrigida agora.

10. Hackear álbuns de fotos/vídeos de qualquer usuário do Facebook

esta vulnerabilidade foi encontrada por mim em 2015 que me permitiu derrubar qualquer álbum no Facebook. Álbuns com milhares de fotos e vídeos podem ser excluídos instantaneamente sem a interação de seu proprietário.

Graph API é a principal forma de comunicação entre o servidor e aplicativos nativos/de terceiros. Albums node of Graph API endpoint era vulnerável a referência de objeto insegura, portanto, permitiu-me emitir o ID do álbum de qualquer usuário para processar a exclusão.

Um exemplo de pedido para eliminar quaisquer Facebook álbum de fotos

POST /<album_id>

Anfitrião: www.facebook.com

access_token=<top_level_facebook_access_token>&method=excluir

Este poderia excluir o álbum especificado no parâmetro ID. O invasor deve ter permissão para visualizar o álbum para concluir o ataque. O Facebook corrigiu esse problema corrigindo o endpoint para permitir apenas usuários com privilégios e me recompensou US $12.500 por relatar a vulnerabilidade.

11. Hack any facebook videos Pranav encontrou uma vulnerabilidade que lhe permitiu excluir quaisquer vídeos do Facebook sem permissões concent.

o Facebook tem a opção de adicionar vídeo aos comentários em qualquer postagem. Pranav descobriu que anexar vídeos existentes a um comentário é possível e excluir o comentário pode nos permitir excluir o vídeo de origem facilmente.

portanto, o invasor deve tentar editar um comentário existente em uma postagem com o ID de vídeo do Facebook de alguém por meio da seguinte solicitação graph API.