Wat is biometrie?

biometrie is de meting en statistische analyse van de unieke fysieke en gedragskenmerken van mensen. De technologie wordt voornamelijk gebruikt voor identificatie en toegangscontrole of voor het identificeren van personen die onder toezicht staan. Het uitgangspunt van biometrische authenticatie is dat elke persoon nauwkeurig kan worden geïdentificeerd door intrinsieke fysieke of gedragskenmerken. De term biometrie is afgeleid van de Griekse woorden bio, wat leven betekent, en metrisch, wat meten betekent.

Hoe werkt biometrie?Authenticatie door biometrische verificatie komt steeds vaker voor in bedrijfs-en openbare veiligheidssystemen, consumentenelektronica en verkooppunttoepassingen. Naast de veiligheid, de drijvende kracht achter biometrische verificatie is gemak, als er geen wachtwoorden te onthouden of security tokens te dragen. Sommige biometrische methoden, zoals het meten van iemands gang, kunnen werken zonder direct contact met de persoon die wordt geverifieerd.

onderdelen van biometrische voorzieningen omvatten::

- een lezer of scanapparaat om de biometrische factor te registreren die wordt geverifieerd;

- software om de gescande biometrische gegevens om te zetten in een gestandaardiseerd digitaal formaat en om vergelijkingspunten van de waargenomen gegevens met opgeslagen gegevens te vergelijken; en

- een database om biometrische gegevens veilig op te slaan voor vergelijking.

biometrische gegevens kunnen worden opgeslagen in een gecentraliseerde database, hoewel moderne biometrische implementaties vaak afhankelijk zijn van het lokaal verzamelen van biometrische gegevens en deze vervolgens cryptografisch hashing zodat authenticatie of identificatie kan worden uitgevoerd zonder directe toegang tot de biometrische gegevens zelf.

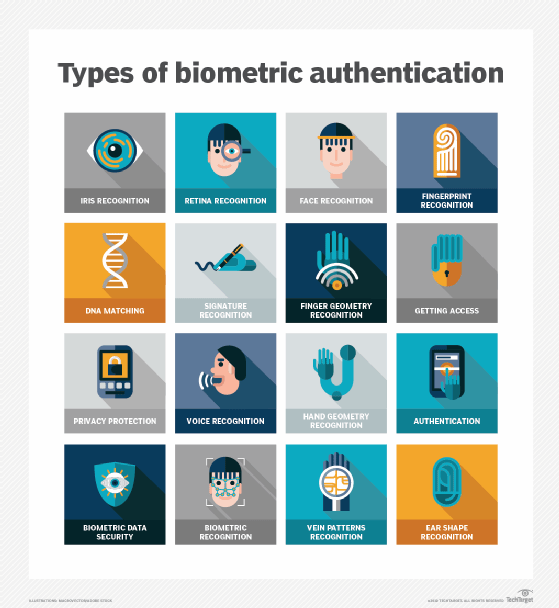

typen biometrie

de twee belangrijkste typen biometrische kenmerken zijn ofwel fysiologische kenmerken ofwel gedragskenmerken.

fysiologische identificatoren hebben betrekking op de samenstelling van de geauthenticeerde gebruiker en omvatten de volgende elementen::

- gezichtsherkenning

- vingerafdrukken

- vinger geometrie (de grootte en de positie van de vingers)

- irisherkenning

- ader erkenning

- netvlies scannen

- spraakherkenning

- DNA (deoxyribonucleic acid) bijpassende

- digitale handtekeningen

Gedrags-id ‘ s is de unieke manieren waarop individuen handelen, waaronder de erkenning van typen patronen, muis en vinger bewegingen, website en social media engagement patronen, loopgang en andere gebaren. Sommige van deze gedragsidentifiers kunnen worden gebruikt om continue verificatie te bieden in plaats van een eenmalige verificatie. Hoewel het een nieuwere methode blijft met lagere betrouwbaarheidswaarderingen, heeft het potentieel om samen met andere verbeteringen in biometrische technologie te groeien.

dit artikel maakt deel uit van

Wat is identiteits-en toegangsbeheer? Gids Voor IAM

- die ook bevat:

- hoe een effectieve iam-architectuur te bouwen

- 4 essentiële identiteits – en toegangsbeheerpraktijken

- 5 iam-trends die de toekomst van beveiliging vormgeven

biometrische gegevens kunnen worden gebruikt om toegang te krijgen tot informatie op een apparaat zoals een smartphone, maar er zijn ook andere manieren waarop biometrische gegevens kunnen worden gebruikt. Biometrische informatie kan bijvoorbeeld worden bewaard op een smartcard, waar een herkenningssysteem de biometrische informatie van een individu leest, terwijl deze wordt vergeleken met de biometrische informatie op de smartcard.

voor-en nadelen van biometrie

het gebruik van biometrie heeft tal van voor-en nadelen met betrekking tot het gebruik, de beveiliging en andere verwante functies. Biometrie is gunstig om de volgende redenen:

- moeilijk te vervalsen of te stelen, in tegenstelling tot wachtwoorden;

- eenvoudig en gemakkelijk te gebruiken;

- over het algemeen hetzelfde gedurende de levensduur van een gebruiker;

- niet overdraagbaar; en

- efficiënt omdat sjablonen minder opslagruimte innemen.

nadelen zijn echter::

- het is duur om een biometrisch systeem operationeel te krijgen.

- als het systeem er niet in slaagt alle biometrische gegevens vast te leggen, kan dit leiden tot een fout bij het identificeren van een gebruiker.

- Databases met biometrische gegevens kunnen nog steeds worden gehackt.

- fouten zoals false rejects en false accepts kunnen nog steeds voorkomen.

- als een gebruiker gewond raakt, dan werkt een biometrisch authenticatiesysteem mogelijk niet — bijvoorbeeld, als een gebruiker zijn hand verbrandt, dan is een vingerafdrukscanner mogelijk niet in staat om ze te identificeren.

voorbeelden van gebruikte biometrie

naast biometrie in veel smartphones die tegenwoordig worden gebruikt, worden biometrie op veel verschillende gebieden gebruikt. Als voorbeeld, biometrie worden gebruikt in de volgende gebieden en organisaties:

- rechtshandhaving. Het wordt gebruikt in systemen voor criminele ID ‘ s, zoals vingerafdruk of palmafdruk authenticatie systemen.

- United States Department of Homeland Security. Het wordt gebruikt in grenspatrouille-kantoren voor tal van detectie -, doorlichting-en credentialeringsprocessen-bijvoorbeeld met systemen voor elektronische paspoorten, die vingerafdrukgegevens opslaan, of in gezichtsherkenningssystemen.

- gezondheidszorg. Het wordt gebruikt in systemen zoals nationale identiteitskaarten voor ID-en ziektekostenverzekeringsprogramma ‘ s, die vingerafdrukken kunnen gebruiken voor identificatie.

- luchthavenbeveiliging. Dit veld gebruikt soms biometrie zoals Irisherkenning.

echter, niet alle organisaties en programma ‘ s kiezen ervoor om biometrie te gebruiken. Sommige rechtsstelsels zullen bijvoorbeeld geen biometrie gebruiken om eventuele fouten te voorkomen.

wat zijn beveiligings – en privacykwesties van biometrie?

biometrische kenmerken hangen af van de uniciteit van de factor die in aanmerking wordt genomen. Bijvoorbeeld, vingerafdrukken worden over het algemeen beschouwd als zeer uniek voor elke persoon. Vingerafdrukherkenning, vooral zoals geà mplementeerd in Apple ‘ s Touch ID voor eerdere iPhones, was de eerste veel gebruikte massa-markt toepassing van een biometrische authenticatie factor.

andere biometrische factoren zijn retina, Irisherkenning, ader-en spraakscans. Echter, ze zijn niet op grote schaal aangenomen tot nu toe, in een deel, omdat er minder vertrouwen in de uniciteit van de identifiers of omdat de factoren zijn gemakkelijker te spoofen en te gebruiken voor kwaadaardige redenen, zoals identiteitsdiefstal.

stabiliteit van de biometrische factor kan ook van belang zijn voor de acceptatie van de factor. Vingerafdrukken veranderen niet in de loop van een leven, terwijl het uiterlijk van het gezicht drastisch kan veranderen met de leeftijd, ziekte of andere factoren.

het belangrijkste privacyprobleem van het gebruik van biometrie is dat fysieke kenmerken, zoals vingerafdrukken en patronen van retinale bloedvaten, over het algemeen statisch zijn en niet kunnen worden gewijzigd. Dit onderscheidt zich van niet-biometrische factoren, zoals wachtwoorden (iets wat men kent) en tokens (iets wat men heeft), die kunnen worden vervangen als ze worden geschonden of anderszins gecompromitteerd. Een demonstratie van deze moeilijkheid was de meer dan 20 miljoen personen wiens vingerafdrukken werden gecompromitteerd in de 2014 U. S. Office of Personnel Management Data breach.

de toenemende alomtegenwoordigheid van hoogwaardige camera ‘ s, Microfoons en vingerafdruklezers in veel van de huidige mobiele apparaten betekent dat biometrie een meer gangbare methode zal blijven voor de authenticatie van gebruikers, met name omdat Fast ID Online nieuwe normen heeft vastgesteld voor authenticatie met biometrie die tweefactorauthenticatie met biometrische factoren ondersteunen.

hoewel de kwaliteit van biometrische lezers blijft verbeteren, kunnen ze nog steeds valse negatieven produceren wanneer een geautoriseerde gebruiker niet wordt herkend of geverifieerd, en valse positieven wanneer een geautoriseerde gebruiker wordt herkend en geverifieerd.

zijn biometrische gegevens veilig?

terwijl hoogwaardige camera ‘ s en andere sensoren het gebruik van biometrie mogelijk maken, kunnen ze ook aanvallers inschakelen. Omdat mensen hun gezicht, oren, handen, stem of gang niet afschermen, zijn aanvallen mogelijk door simpelweg biometrische gegevens van mensen vast te leggen zonder hun toestemming of medeweten.

een vroege aanval op biometrische authenticatie van vingerafdrukken werd de gummy bear hack genoemd en dateert uit 2002 toen Japanse onderzoekers, met behulp van een gelatine-gebaseerde confectie, aantoonden dat een aanvaller een latente vingerafdruk van een glanzend oppervlak kon optillen. De capaciteit van gelatine is vergelijkbaar met die van een menselijke vinger, dus vingerafdruk scanners ontworpen om capaciteit te detecteren zou worden misleid door de gelatineoverdracht.

bepaalde aanvallers kunnen ook andere biometrische factoren verslaan. In 2015, Jan Krissler, ook bekend als Starbug, een Chaos Computer Club biometrische onderzoeker, demonstreerde een methode voor het extraheren van genoeg gegevens uit een hoge-resolutie foto om iris scannen authenticatie te verslaan. In 2017, Krissler gemeld verslaan van de iris scanner authenticatie schema gebruikt door de Samsung Galaxy S8 smartphone. Krissler had eerder de duimafdruk van een gebruiker opnieuw gemaakt van een afbeelding met hoge resolutie om aan te tonen dat Apple ‘ s Touch ID fingerprinting authenticatieschema ook kwetsbaar was.Nadat Apple iPhone X had uitgebracht, kostte het onderzoekers slechts twee weken om de gezichtsherkenning van Apple ‘ s Face ID te omzeilen met behulp van een 3D-geprint masker; Face ID kan ook worden verslagen door personen die verwant zijn aan de geverifieerde gebruiker, waaronder kinderen of broers en zussen.