o que é biometria?A biometria é a medição e análise estatística das características físicas e comportamentais únicas das pessoas. A tecnologia é usada principalmente para identificação e controle de acesso ou para identificar indivíduos que estão sob vigilância. A premissa básica da autenticação biométrica é que cada pessoa pode ser identificada com precisão por características físicas ou comportamentais intrínsecas. O termo biometria é derivado das palavras gregas bio, significando vida e métrica, significando medir.

como funciona a biometria?A autenticação por verificação biométrica está se tornando cada vez mais comum em sistemas de segurança corporativa e pública, Eletrônicos de consumo e aplicativos de ponto de venda. Além da segurança, a força motriz por trás da verificação biométrica foi a conveniência, pois não há senhas para lembrar ou tokens de segurança para transportar. Alguns métodos biométricos, como medir a marcha de uma pessoa, podem operar sem contato direto com a pessoa que está sendo autenticada.

componentes de dispositivos biométricos incluem o seguinte:

- um leitor ou dispositivo de digitalização para registro biométrico fator a ser autenticada;

- software para converter digitalizada dados biométricos em um formato digital padronizado e comparar pontos de partida dos dados observados com os dados armazenados; e

- um banco de dados para armazenar com segurança os dados biométricos para comparação.

os dados biométricos podem ser mantidos em um banco de dados centralizado, embora as implementações biométricas modernas geralmente dependam da coleta de dados biométricos localmente e, em seguida, do hash criptograficamente para que a autenticação ou identificação possa ser realizada sem acesso direto aos próprios dados biométricos.

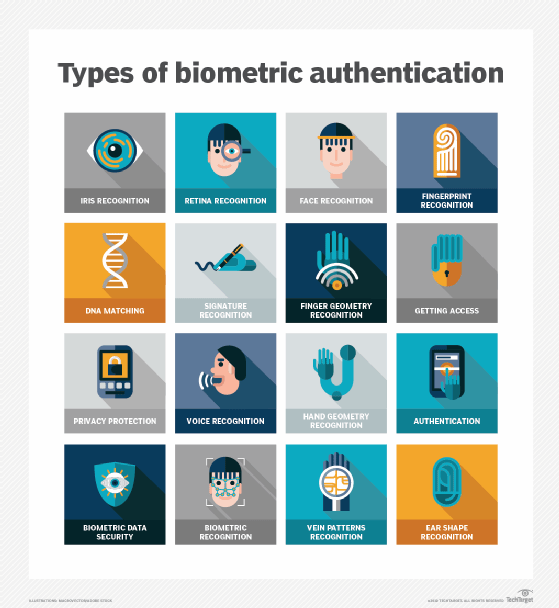

Tipos de biometria

Os dois principais tipos de identificadores biométricos são características fisiológicas ou comportamentais características.

identificadores fisiológicos referem-se à composição do usuário que está sendo autenticado e incluem o seguinte:

- reconhecimento facial

- impressões digitais

- dedo de geometria (o tamanho e a posição dos dedos)

- leitura da íris

- veia reconhecimento

- retina digitalização

- reconhecimento de voz

- ADN (ácido desoxirribonucleico) correspondência

- assinaturas digitais

Comportamental identificadores de incluir as únicas formas em que os indivíduos agem, incluindo o reconhecimento de padrões de digitação, mouse e movimentos dos dedos, site e engajamento em mídias sociais padrões, andar a pé e outros gestos. Alguns desses identificadores comportamentais podem ser usados para fornecer autenticação contínua em vez de uma única verificação de autenticação única. Embora continue sendo um método mais novo com classificações de confiabilidade mais baixas, ele tem o potencial de crescer junto com outras melhorias na tecnologia biométrica.

este artigo faz parte do

o que é gerenciamento de identidade e acesso? Guia para IAM

- que também inclui:

- Como construir uma efetiva IAM arquitetura

- 4 essenciais de identidade e acesso a melhores práticas de gerenciamento de

- 5 IAM tendências moldar o futuro da segurança

dados Biométricos pode ser usado para acessar informações em um dispositivo, como um smartphone, mas há também outras formas de biometria pode ser utilizada. Por exemplo, informações biométricas podem ser mantidas em um cartão inteligente, onde um sistema de reconhecimento lerá as informações biométricas de um indivíduo, comparando-as com as informações biométricas no cartão inteligente.

> Vantagens e desvantagens da biometria

O uso da biometria tem muitas vantagens e desvantagens em relação ao seu uso, segurança e outras funções relacionadas. Biometria é benéfico para os seguintes razões:

- difícil falso ou roubar, ao contrário de senhas;

- fácil e conveniente de usar;

- geralmente, o mesmo sobre o curso de uma vida do usuário;

- intransferível; e

- eficiente porque os modelos ocupam menos espaço de armazenamento.

as desvantagens, no entanto, incluem o seguinte:

- é caro colocar um sistema biométrico em funcionamento.

- se o sistema não conseguir capturar todos os dados biométricos, isso pode levar à falha na identificação de um usuário.

- bancos de dados com dados biométricos ainda podem ser hackeados.

- erros como false rejects e false Aceita ainda podem acontecer.

- se um usuário se machucar, um sistema de autenticação biométrica pode não funcionar – por exemplo, se um usuário queimar a mão, um scanner de impressão digital pode não ser capaz de identificá-lo.

exemplos de biometria em uso

além da biometria estar em muitos smartphones em uso hoje, a biometria é usada em muitos campos diferentes. Como exemplo, a biometria é usada nos seguintes campos e organizações:

- aplicação da Lei. É usado em sistemas para identificação criminal, como impressão digital ou sistemas de autenticação de impressão palm.

- Departamento de Segurança Interna dos Estados Unidos. É usado em agências de patrulha de fronteira para vários processos de detecção, verificação e credenciamento-por exemplo, com sistemas para passaportes eletrônicos, que armazenam dados de impressões digitais ou em sistemas de reconhecimento facial.

- cuidados de saúde. É usado em sistemas como cartões de identidade nacionais para programas de identificação e seguro de saúde, que podem usar impressões digitais para identificação.

- segurança aeroportuária. Este campo às vezes usa biometria, como reconhecimento de íris.

no entanto, nem todas as organizações e programas optarão por usar a biometria. Como exemplo, alguns sistemas de Justiça não usarão biometria para que possam evitar qualquer possível erro que possa ocorrer.

quais são as questões de segurança e privacidade da biometria?

os identificadores biométricos dependem da singularidade do fator que está sendo considerado. Por exemplo, as impressões digitais são geralmente consideradas altamente exclusivas para cada pessoa. O reconhecimento de impressões digitais, especialmente conforme implementado no Touch ID da Apple para iPhones anteriores, foi a primeira aplicação amplamente usada no mercado de massa de um fator de autenticação biométrica.

outros fatores biométricos incluem retina, reconhecimento de íris, varreduras de veia e voz. No entanto, eles não foram adotados amplamente até agora, em alguma parte, porque há menos confiança na singularidade dos identificadores ou porque os fatores são mais fáceis de falsificar e usar por razões maliciosas, como roubo de identidade.

a estabilidade do fator biométrico também pode ser importante para a aceitação do fator. As impressões digitais não mudam ao longo da vida, enquanto a aparência facial pode mudar drasticamente com a idade, doença ou outros fatores.

a questão de privacidade mais significativa do uso da biometria é que os atributos físicos, como impressões digitais e padrões de vasos sanguíneos da retina, são geralmente estáticos e não podem ser modificados. Isso é distinto de fatores não biométricos, como senhas (algo que se sabe) e tokens (algo que se tem), que podem ser substituídos se forem violados ou comprometidos de outra forma. Uma demonstração dessa dificuldade foram os mais de 20 milhões de indivíduos cujas impressões digitais foram comprometidas no 2014 U. S. Office of Personnel Management Data breach.A crescente onipresença de câmeras, microfones e leitores de impressões digitais de alta qualidade em muitos dos dispositivos móveis atuais significa que a biometria continuará a se tornar um método mais comum para autenticar usuários, particularmente porque a Fast ID Online especificou novos padrões para autenticação com biometria que suportam autenticação de dois fatores com fatores biométricos.Embora a qualidade dos leitores biométricos continue a melhorar, eles ainda podem produzir falsos negativos, quando um usuário autorizado não é reconhecido ou autenticado, e falsos positivos, quando um usuário não autorizado é reconhecido e autenticado.

a biometria é Segura?

embora Câmeras de alta qualidade e outros sensores ajudem a permitir o uso de biometria, eles também podem habilitar invasores. Como as pessoas não protegem seus rostos, ouvidos, mãos, voz ou marcha, os ataques são possíveis simplesmente capturando dados biométricos de pessoas sem seu consentimento ou conhecimento.Um ataque precoce à autenticação biométrica de impressão digital foi chamado de Gummy bear hack, e remonta a 2002, quando pesquisadores japoneses, usando uma confecção à base de gelatina, mostraram que um invasor poderia levantar uma impressão digital latente de uma superfície brilhante. A capacitância da gelatina é semelhante à de um dedo humano, então os scanners de impressão digital projetados para detectar capacitância seriam enganados pela transferência de gelatina.

atacantes determinados também podem derrotar outros fatores biométricos. Em 2015, Jan Krissler, também conhecido como Starbug, um pesquisador biométrico do Chaos Computer Club, demonstrou um método para extrair dados suficientes de uma fotografia de alta resolução para derrotar a autenticação de varredura da íris. Em 2017, Krissler relatou derrotar o esquema de autenticação do scanner de íris usado pelo smartphone Samsung Galaxy s8. Krissler já havia recriado a impressão digital de um usuário a partir de uma imagem de alta resolução para demonstrar que o esquema de autenticação de impressão digital Touch ID da Apple também era vulnerável.Depois que a Apple lançou o iPhone X, os pesquisadores levaram apenas duas semanas para ignorar o reconhecimento facial do Face ID da Apple usando uma máscara impressa em 3D; O Face ID também pode ser derrotado por indivíduos relacionados ao usuário autenticado, incluindo crianças ou irmãos.